Général

Tor défend la sécurité de son réseau après la condamnation d’un administrateur du dark web pour CSAM par la police allemande

Le projet Tor défend avec vigueur ses capacités de protection de la vie privée, malgré des allégations selon lesquelles l’anonymat des utilisateurs aurait été compromis par la police allemande. Un rapport de Panorama et de STRG_F évoque des techniques d’analyse temporelle permettant d’identifier des utilisateurs de Tor. Bien que Tor utilise un réseau complexe de nœuds pour masquer l’origine des connexions, des failles dans des logiciels obsolètes pourraient exposer certains utilisateurs. Le message est clair : ne paniquez pas.

Technologie

Le projet Tor a réaffirmé la robustesse de ses capacités de protection de la vie privée, en réponse à des rapports allemands suggérant que l’anonymat des utilisateurs sur son réseau pourrait avoir été compromis par les forces de l’ordre.

Une enquête menée par le magazine allemand Panorama et la chaîne de journalisme d’investigation STRG_F indique que la police criminelle fédérale allemande (BKA) et le bureau du procureur général de Francfort ont réussi à identifier au moins un utilisateur de Tor après avoir effectué une surveillance du réseau.

Le rapport évoque l’analyse temporelle comme la méthode clé pour identifier les utilisateurs de Tor. Il explique que « la chronométrie des paquets de données individuels permet de retracer des connexions anonymisées jusqu’à l’utilisateur de Tor, même si les connexions de données sur le réseau Tor sont chiffrées plusieurs fois », sans toutefois détailler le fonctionnement de cette technique.

Tor offre une anonymité renforcée à ses utilisateurs en faisant passer leur trafic à travers un réseau de nœuds, rendant ainsi l’origine réelle d’une connexion difficile à déterminer. Le trafic envoyé vers Tor est enveloppé dans des couches de chiffrement et atteint d’abord un nœud d’entrée ou de garde. Ensuite, il rebondit à travers au moins trois serveurs choisis au hasard, appelés « relays », avant de revenir sur des réseaux publics via un nœud de sortie ou de se connecter à un service .onion. Ce processus masque la source d’une connexion et complique l’observation des activités en ligne d’un utilisateur à partir de son trafic réseau.

L’observation des tendances d’utilisation à long terme, comme le suggère la méthodologie d’analyse temporelle, pourrait potentiellement affaiblir l’efficacité de Tor en fournissant des indices aux observateurs sur les utilisateurs qui envoient du trafic dans le réseau. Par exemple, une personne pourrait ajouter des nœuds au réseau Tor et noter le timing des paquets observés entrant et sortant. Avec le temps, ces chronométries pourraient révéler l’identité de ceux qui se connectent à un service .onion particulier.

Matthias Marx, porte-parole du célèbre collectif de hackers européen Chaos Computer Club (CCC), a confirmé la méthode en déclarant que les preuves disponibles « suggèrent fortement que les autorités judiciaires ont mené à plusieurs reprises et avec succès des attaques d’analyse temporelle contre des utilisateurs de Tor sélectionnés afin de les dé-anonymiser. »

Le projet Tor, bien qu’il admette ne pas avoir eu accès à tous les documents impliqués malgré ses demandes aux journalistes, pense que la police allemande a pu démasquer un utilisateur de Tor en raison de l’utilisation par cette personne d’un logiciel obsolète, plutôt que d’exploiter une vulnérabilité inconnue.

Le rapport allemand indique que l’attaque par analyse temporelle a été utilisée lors d’enquêtes sur un individu connu sous le nom de « Andres G », soupçonné d’être l’opérateur d’un site .onion appelé Boystown, qui hébergeait du matériel d’abus sexuel d’enfants (CSAM).

« G » aurait utilisé l’application de messagerie anonyme Ricochet, qui transmet des données entre expéditeurs et destinataires via Tor. Plus précisément, il est dit qu’il utilisait une version du programme de chat qui ne sécurisait pas ses connexions Tor contre les méthodes de dé-anonymisation basées sur le timing utilisées par la police.

Le rapport indique que les autorités allemandes ont obtenu la coopération de l’opérateur de télécommunications Telefónica, qui a fourni des données sur tous les clients O2 connectés à un nœud Tor connu. En associant ces informations avec les observations des temps de connexion Tor, les autorités ont pu identifier « G », qui a été arrêté en Rhénanie-du-Nord-Westphalie, inculpé, condamné et emprisonné pendant plusieurs années en 2022.

Tor soutient que cette méthode ne prouve pas que son service est défaillant. L’organisation avance plutôt l’hypothèse qu’en utilisant le Ricochet non sécurisé, « G » a été victime d’une attaque de découverte de nœud de garde. En d’autres termes, la police a pu déterminer le nœud d’entrée ou de garde qu’il utilisait pour envoyer des données sur le réseau Tor. La police peut demander à Telefónica de lister les abonnés qui se sont connectés à ce nœud de garde et déduire l’identité de l’utilisateur de Tor.

Tor affirme que « G » a probablement utilisé une ancienne version de Ricochet qui ne comportait pas de protections contre de telles attaques. « Cette protection existe dans Ricochet-Refresh, un fork maintenu du projet Ricochet, depuis la version 3.0.12 publiée en juin 2022 », indique le rapport de Tor.

Pour l’analyse temporelle du trafic, il est nécessaire de compromettre un nœud de garde, car c’est le premier dans le circuit Tor et il peut voir l’adresse IP de l’utilisateur, a déclaré Bill Budington, technologue senior à l’EFF. Si le nœud de garde ne peut pas être compromis directement, les temps de réseau peuvent être obtenus pour compléter la surveillance.

Les utilisateurs de Tor s’inquiètent de la possibilité que le réseau soit submergé par des nœuds contrôlés par la police, compromettant ainsi leur anonymat. Cependant, le nombre de nœuds nécessaires pour cela devrait être considérable. Le projet Tor a reconnu avoir constaté une augmentation des nœuds de sortie déployés, dépassant les 2 000 récemment, mais a affirmé qu’il n’y avait pas de quoi s’inquiéter.

« La déclaration selon laquelle le réseau est ‘mal en point’ est tout simplement fausse », a déclaré Pavel Zoneff, directeur des relations publiques de Tor. « L’équipe de santé du réseau a mis en place des processus pour identifier de possibles grands groupes de relais soupçonnés d’être gérés par des opérateurs uniques et des acteurs malveillants, et de ne pas les laisser rejoindre le réseau. En conséquence, elle a signalé de nombreux mauvais relais pour suppression, qui ont ensuite été bannis par les autorités de répertoire. Beaucoup d’entre eux ne représentaient probablement aucune menace réelle pour les utilisateurs », a-t-il ajouté.

Le projet a également demandé de l’aide pour comprendre exactement ce que la police a fait. « Nous avons besoin de plus de détails sur cette affaire », a déclaré l’équipe. « En l’absence de faits, il est difficile pour nous de fournir des conseils officiels ou des divulgations responsables à la communauté Tor, aux opérateurs de relais et aux utilisateurs. »

Pour l’instant, le message est : « Ne paniquez pas. »

Général

Anker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

Découvrez le Solarbank 2 AC, une véritable révolution dans le domaine de l’énergie solaire ! Grâce à ses batteries au phosphate de fer lithium, ce système s’adapte parfaitement à vos besoins. Avec une puissance impressionnante de 2400 watts et la possibilité d’ajouter jusqu’à cinq batteries supplémentaires, il assure un stockage optimal. Sa compatibilité avec le compteur Anker SOLIX Smart favorise une gestion intelligente de votre consommation énergétique. Ne ratez pas l’offre spéciale « early bird », disponible dès maintenant pour seulement 999 euros ! Saisissez cette chance unique !

Le Solarbank 2 AC : Une Révolution dans le Stockage Énergétique

Batteries au Lithium Fer Phosphate

Le Solarbank 2 AC se démarque par l’utilisation de batteries au lithium fer phosphate (LFP), reconnues pour leur sécurité et leur efficacité. Ce modèle est particulièrement innovant grâce à son système de couplage alternatif, qui lui permet de s’adapter facilement à divers systèmes solaires déjà en place.Que ce soit pour des installations sur toiture, des systèmes solaires compacts pour balcons ou d’autres configurations réduites, il peut fonctionner avec un micro-onduleur de 800 Watts.

Capacité et flexibilité Énergétique

Avec une capacité maximale d’injection dans le réseau domestique atteignant 1200 watts,le Solarbank 2 AC peut être associé à deux régulateurs solaires MPPT. Cela ouvre la possibilité d’ajouter jusqu’à 1200 watts supplémentaires via des panneaux solaires additionnels, portant ainsi la puissance totale à un impressionnant 2400 watts. Pour les utilisateurs nécessitant davantage de stockage énergétique, il est possible d’intégrer jusqu’à cinq batteries supplémentaires de 1,6 kilowattheure chacune, augmentant la capacité totale à 9,6 kilowattheures.

Intégration dans un Écosystème Intelligent

Le Solarbank 2 AC s’intègre parfaitement dans un écosystème énergétique intelligent grâce à sa compatibilité avec le compteur Anker SOLIX Smart et les prises intelligentes proposées par Anker. cette fonctionnalité permet une gestion optimisée de la consommation électrique tout en réduisant les pertes énergétiques inutiles. De plus, Anker SOLIX prévoit d’étendre cette compatibilité aux dispositifs Shelly.

Durabilité et Résistance aux Intempéries

Anker SOLIX met également l’accent sur la longévité du Solarbank 2 AC. Conçu pour supporter au moins 6000 cycles de charge, cet appareil a une durée de vie estimée dépassant quinze ans. Il est accompagné d’une garantie fabricant décennale et possède une certification IP65 qui assure sa résistance face aux intempéries tout en étant capable de fonctionner dans des températures variant entre -20 °C et +55 °C.

Disponibilité et Offres Promotionnelles

Le solarbank 2 AC est disponible sur le site officiel d’Anker SOLIX ainsi que sur Amazon au prix standard de 1299 euros. Cependant, une offre promotionnelle « early bird » sera active du 20 janvier au 23 février 2025, permettant aux acheteurs intéressés d’acquérir cet appareil dès 999 euros ! Cette promotion inclut également un compteur Anker SOLIX Smart offert pour chaque commande passée durant cette période spéciale.

le Solarbank 2 AC représente une avancée significative dans le domaine du stockage énergétique domestique grâce à ses caractéristiques techniques avancées et son engagement envers la durabilité environnementale.

Business

Une formidable nouvelle pour les conducteurs de voitures électriques !

Excellente nouvelle pour les conducteurs de véhicules électriques ! La recharge gratuite sur le lieu de travail sera exonérée d’impôts jusqu’en 2025. Annoncée par le ministère de l’Économie, cette mesure incitative, en place depuis 2020, s’inscrit dans une dynamique de croissance impressionnante avec une progression annuelle moyenne de 35%. Les entreprises peuvent ainsi offrir des bornes de recharge sans impact fiscal, stimulant la transition écologique. Reste à savoir si cela suffira à convaincre les entreprises hésitantes et à propulser l’électrification des flottes professionnelles vers un avenir durable.

Technologie

Recharge Électrique au Bureau : Une Exonération Fiscale Renouvelée

Les détenteurs de véhicules électriques et leurs employeurs peuvent se réjouir : la possibilité d’effectuer des recharges gratuites sur le lieu de travail sera exonérée d’impôts jusqu’en 2025. Cette décision, annoncée par le ministère des Finances, prolonge une initiative lancée en 2020 pour encourager l’adoption des véhicules électriques dans les entreprises.

Un Secteur en Croissance Dynamique

Cette prolongation intervient à un moment clé, alors que le marché des voitures électriques continue d’afficher une croissance remarquable. Entre 2020 et 2022, la progression annuelle moyenne a atteint 35%. En 2023, les particuliers représentent désormais 84% des acquisitions de véhicules électriques, contre seulement 68% en 2018.

Concrètement,cette mesure permet aux sociétés d’installer gratuitement des bornes de recharge pour leurs employés sans impact fiscal. Les frais liés à l’électricité pour ces recharges ne seront pas pris en compte dans le calcul des avantages en nature. De plus, un abattement de 50% sur ces avantages est maintenu avec un plafond révisé à environ 2000 euros pour l’année prochaine.

Accélération Vers une Mobilité Électrique

Cette initiative fait partie d’une stratégie globale visant à promouvoir l’électrification du parc automobile français. Cependant, les grandes entreprises rencontrent encore des difficultés pour atteindre leurs objectifs ; seulement 8% des nouveaux véhicules immatriculés par ces entités étaient électriques en 2023. Ces incitations fiscales pourraient néanmoins inciter davantage d’employeurs à franchir le pas.Cependant, plusieurs défis demeurent concernant les infrastructures nécessaires au chargement ainsi que sur l’autonomie des véhicules et les perceptions parmi les employés. Par ailleurs, la réduction progressive du bonus écologique pour les utilitaires et sa diminution pour les particuliers pourraient freiner cet élan vers une adoption plus large.

Avenir Prometteur Pour La Mobilité Électrique

Malgré ces obstacles potentiels, il existe un optimisme quant au futur de la mobilité électrique dans le milieu professionnel. Les avancées technologiques continues ainsi qu’un engagement croissant envers la durabilité devraient continuer à favoriser cette tendance vers une adoption accrue des véhicules écologiques.

En maintenant ces mesures fiscales avantageuses jusqu’en 2025 et au-delà, le gouvernement délivre un message fort soutenant la transition écologique dans le secteur du transport. Reste maintenant à voir si cela suffira réellement à convaincre certaines entreprises hésitantes et si cela permettra d’accélérer significativement l’électrification de leurs flottes professionnelles dans un avenir proche.

Divertissement

« À la rencontre d’un Hugo : une aventure inattendue »

Le prénom, un véritable reflet de notre identité, peut être à la fois lourd à porter et source de fierté. Dans cette chronique fascinante, le réalisateur Hugo David nous plonge dans son expérience avec un prénom très répandu. Né en 2000, il se retrouve entouré d’autres Hugo, ce qui l’amène à adopter un alias : Hugo D.. Comment ce choix a-t-il influencé son parcours ? Explorez les nuances et les histoires derrière nos prénoms et découvrez comment ils façonnent nos vies dès l’enfance jusqu’à l’âge adulte !

Les Prénoms : Un Voyage au Cœur de l’Identité

Le Rôle Crucial des Prénoms dans nos Existences

Chaque personne possède un prénom, qu’il soit courant ou singulier, et ce dernier peut engendrer à la fois fierté et embarras. Cet article explore la signification profonde et l’influence des prénoms sur notre vie quotidienne. Le réalisateur Hugo David partage son vécu avec un prénom qui a connu une forte popularité durant sa jeunesse.

une Naissance Sous le Signe de la Célébrité

Hugo David est né en 2000 à Tours, une époque où le prénom Hugo était en plein essor. Ses parents, Caroline et Rodolphe, avaient envisagé d’autres choix comme Enzo, également très en vogue à cette période. « Je pense que mes parents ont opté pour un prénom parmi les plus répandus en France plutôt qu’en hommage à Victor Hugo », confie-t-il.

Une Enfance Entourée d’Autres « Hugo »

Dès son plus jeune âge, Hugo se retrouve entouré d’autres enfants portant le même nom. Selon les statistiques de l’Insee,7 694 garçons ont été prénommés Hugo en 2000,faisant de ce prénom le quatrième plus populaire cette année-là. À l’école primaire,il côtoie plusieurs camarades appelés Thibault et autres prénoms similaires. Pour éviter toute confusion lors des appels en classe, les enseignants ajoutent souvent la première lettre du nom de famille après le prénom : ainsi devient-il rapidement « Hugo D. », un surnom auquel il s’habitue sans arduousé.

Pensées sur l’Identité Associée au Prénom

Le choix d’un prénom peut avoir un impact significatif sur notre identité personnelle tout au long de notre existence. Que ce soit pour se distinguer ou pour s’intégrer dans un groupe social spécifique, chaque individu développe une relation particulière avec son propre nom.

les prénoms ne sont pas simplement des désignations ; ils portent avec eux des récits et influencent nos interactions sociales depuis notre enfance jusqu’à l’âge adulte.

-

Business2 ans ago

Business2 ans agoComment lutter efficacement contre le financement du terrorisme au Nigeria : le point de vue du directeur de la NFIU

-

Général2 ans ago

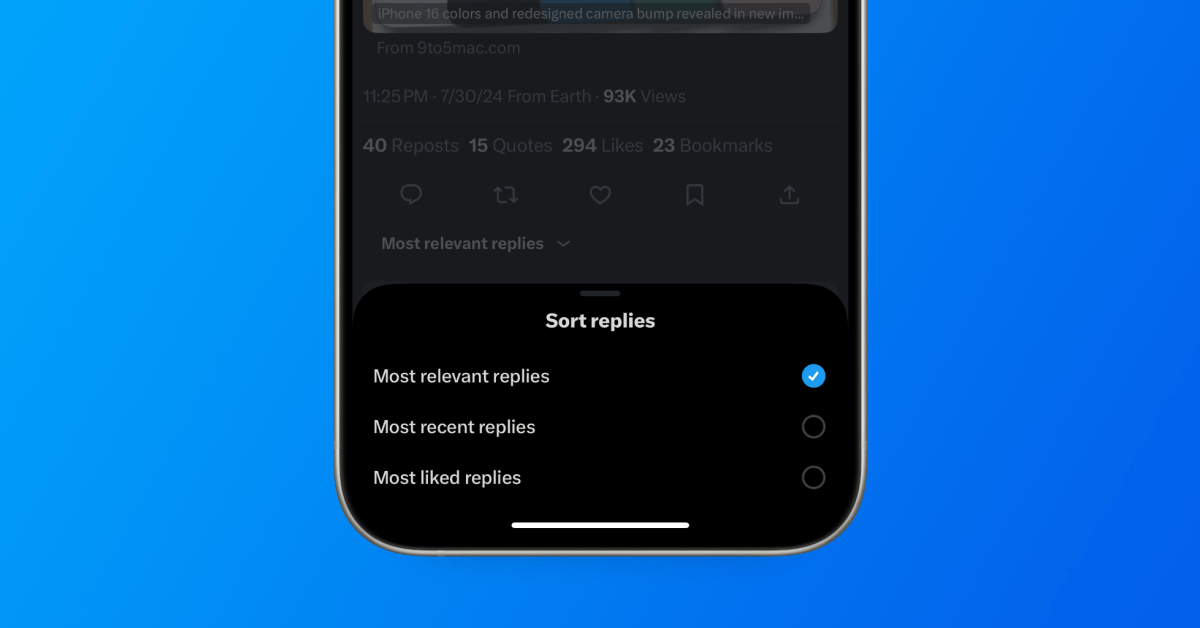

Général2 ans agoX (anciennement Twitter) permet enfin de trier les réponses sur iPhone !

-

Technologie1 an ago

Technologie1 an agoTikTok revient en force aux États-Unis, mais pas sur l’App Store !

-

Général1 an ago

Général1 an agoAnker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

-

Général1 an ago

Général1 an agoLa Gazelle de Val (405) : La Star Incontournable du Quinté d’Aujourd’hui !

-

Sport1 an ago

Sport1 an agoSaisissez les opportunités en or ce lundi 20 janvier 2025 !

-

Business1 an ago

Business1 an agoUne formidable nouvelle pour les conducteurs de voitures électriques !

-

Science et nature1 an ago

Science et nature1 an agoLes meilleures offres du MacBook Pro ce mois-ci !