Technologie

Comment les entreprises britanniques peuvent se préparer à l’implémentation de la NIS2 ?

La directive NIS2 de l’Union Européenne entre en vigueur dans quelques mois, avec une date limite de conformité fixée au 17 octobre. Cette loi vise à renforcer la lutte contre la cybercriminalité croissante en imposant des règles de cybersécurité uniformes à tous les États membres. Chaque pays devra établir une équipe de réponse aux incidents de sécurité informatique (CSIRT) et une autorité nationale pour les systèmes d’information. Les entreprises opérant dans des secteurs critiques devront également mettre en place des mesures de sécurité rigoureuses. Ne laissez pas passer cette opportunité de sécuriser votre avenir !

La nouvelle législation sur la cybersécurité de l’Union européenne, connue sous le nom de NIS2, entrera en vigueur dans quelques mois. Avec une date limite de conformité fixée au 17 octobre, cette loi vise à renforcer la capacité du bloc à lutter contre l’augmentation des cybercriminalités en veillant à ce que tous les États membres appliquent les mêmes règles et procédures de cybersécurité.

Conformément à cette directive, chaque État membre de l’UE doit mettre en place sa propre équipe de réponse aux incidents de sécurité informatique (CSIRT) ainsi qu’une autorité nationale pour les réseaux et systèmes d’information, si cela n’a pas encore été fait. Parallèlement, l’UE créera un Groupe de coopération NIS pour faciliter la collaboration sur les questions de cybersécurité entre ses États membres.

En plus d’une surveillance accrue des États membres, la directive NIS2 obligera également les entreprises basées dans l’UE opérant dans des secteurs critiques tels que l’énergie, le transport, l’eau, les services financiers et la santé à mettre en œuvre des mesures de cybersécurité strictes et à signaler les menaces cybernétiques graves aux autorités compétentes.

Étant donné que de nombreuses entreprises sont victimes de violations de cybersécurité en raison de failles dans leurs chaînes d’approvisionnement, les fournisseurs de services informatiques, tels que les moteurs de recherche, les entreprises de cloud computing et les détaillants en ligne, devront également se conformer à ces règles. De ce fait, de nombreuses entreprises britanniques qui vendent leurs produits et services dans l’UE seront concernées par NIS2, indépendamment du Brexit. Alors, comment peuvent-elles se conformer à NIS2 dans un délai aussi court ?

Technologie Importance pour les entreprises britanniques

La mise en œuvre de NIS2 par l’Union européenne aura un effet d’entraînement sur les entreprises britanniques, similaire à celui du Règlement général sur la protection des données (RGPD), selon Neil Thacker, directeur de la sécurité de l’information (CISO) EMEA chez Netskope, une entreprise de logiciels cloud.

Cette loi oblige les organisations européennes à renforcer la cybersécurité de leurs chaînes d’approvisionnement. Ainsi, si des entreprises britanniques fournissent leurs produits et services à des clients basés dans l’UE, elles doivent se conformer aux exigences de NIS2. Thacker souligne que cela est essentiel pour leur permettre de « maintenir leurs opérations et leurs relations avec les clients et partenaires de l’UE ».

En raison de l’interconnexion de l’économie mondiale actuelle, Thacker ajoute que NIS2 encourage généralement les organisations opérant en dehors de l’UE à adopter un ensemble similaire de politiques de gestion des risques pour renforcer leur posture de cybersécurité collective. Cela contribuera à établir un « standard unifié de cybersécurité » à l’échelle mondiale, et les politiques imposées par NIS2 « deviendront rapidement la norme dans le monde entier », dit-il.

Bien que le Brexit ait modifié le paysage juridique, les entreprises britanniques pourraient encore être tenues de se conformer à NIS2 en raison de son effet d’entraînement. Cette conformité est motivée par la nécessité d’une cohérence en matière de cybersécurité, d’accès au marché et de coopération internationale tout au long de la chaîne d’approvisionnement mondiale.

Se conformer à la directive NIS2 ne se limite pas à une simple formalité pour les entreprises britanniques commerçant en Europe. Ben Todd, vice-président régional des ventes de sécurité EMEA chez Dynatrace, une entreprise de sécurité cloud, soutient que cela peut les aider à long terme.

Il affirme que cela permettra aux entreprises britanniques de rationaliser leurs opérations à travers le bloc, de maintenir leur accès à ce marché florissant et de contribuer à une économie mondiale forte et sécurisée. Todd déclare : « En fait, l’alignement avec NIS2 peut aider les entreprises britanniques à éviter d’éventuelles barrières commerciales et à renforcer la confiance avec les partenaires et clients de l’UE. »

Technologie Se conformer à la directive

La première étape pour atteindre la conformité NIS2 consiste à comprendre ses exigences et comment elles s’appliquent à chaque entreprise, selon Crystal Morin, stratège en cybersécurité chez Sydsig, une entreprise de sécurité cloud.

Après avoir compris ces politiques et leur pertinence organisationnelle, elle recommande aux dirigeants d’entreprise et de sécurité de collaborer pour s’assurer qu’ils ont mis en œuvre les bonnes politiques et procédures.

Si ce n’est pas le cas, ils doivent élaborer un plan d’implémentation complet avant la date limite de conformité d’octobre. Morin ajoute : « Cela pourrait inclure l’utilisation de l’encryption de bout en bout, un plan de reprise après sinistre, et/ou la désignation d’agents de sécurité. »

En ce qui concerne la recherche sur la directive NIS2, Thacker recommande aux entreprises britanniques de se concentrer sur l’examen des Articles 20 et 21 du Chapitre 3. Ces sections détaillent les mesures de gouvernance et de gestion des risques en matière de cybersécurité que les entreprises britanniques ayant des intérêts commerciaux dans l’UE doivent adopter, allant de la gestion des incidents de cybersécurité aux questions de sécurité de la chaîne d’approvisionnement.

Bien qu’il soit essentiel que les entreprises comprennent et mettent en œuvre ces exigences, Thacker avertit que cela ne doit pas être considéré comme un simple exercice de lecture. Au contraire, les entreprises doivent continuellement améliorer leurs contrôles et mesures de cybersécurité à mesure que de nouveaux risques émergent.

C’est ici que quelques principes et pratiques clés en matière de cybersécurité peuvent être utiles, le premier étant le modèle de confiance zéro. Thacker explique que développer et appliquer une stratégie de confiance zéro permettra aux entreprises de vérifier l’identité de toute personne tentant d’accéder à leurs réseaux et actifs informatiques, les protégeant ainsi des parties malveillantes.

Deuxièmement, il recommande d’étendre les procédures de configuration des appareils pour inclure les dispositifs de l’internet des objets (IoT) et de technologie opérationnelle (OT), ainsi que les dispositifs traditionnels, afin d’atteindre une « couverture de sécurité complète ».

Troisièmement, Thacker suggère que les entreprises renforcent leurs programmes de gestion des identités et des accès en les combinant avec des mesures de gestion des actifs et en utilisant un coaching en temps réel pour améliorer la sensibilisation des employés aux problèmes de cybersécurité.

Enfin, il exhorte les entreprises à adopter une approche multifacette de la gestion des menaces. Plutôt que de se limiter à des techniques de détection de logiciels malveillants basées sur des signatures, Thacker propose d’ajouter des tactiques de menace interne et d’ingénierie sociale à l’équation.

Il déclare : « L’objectif est d’améliorer la maturité globale des pratiques de cybersécurité de votre organisation, en s’appuyant sur les fondamentaux existants et en les renforçant pour répondre aux normes NIS2. »

Un élément fondamental du parcours de conformité NIS2 est d’obtenir l’adhésion et le soutien des membres de la direction, selon Rayna Stamboliyska, PDG de la société de conseil RS Strategy. Elle souligne que cela est particulièrement important pour les entreprises qui n’étaient pas soumises à NIS1 par le passé ou qui ne considèrent pas actuellement la cybersécurité comme une priorité.

Dans le cadre de ce processus, Stamboliyska conseille aux équipes de cybersécurité et à la direction de déterminer les services, processus et actifs critiques qui doivent être couverts par les approches de gestion et de mitigation des risques de NIS2.

« Tout au long de votre parcours de conformité, vous devez impliquer la direction, car NIS2 met l’accent sur la gouvernance et la sensibilisation qui englobent l’ensemble de la direction de l’entreprise et pas seulement l’équipe de cybersécurité », dit-elle.

En plus d’impliquer les dirigeants dans le processus de conformité, elle souligne que les équipes de cybersécurité doivent également s’assurer que leurs procédures de gestion et de signalement des incidents respectent les directives de NIS2. Cela est dû au fait que la directive impose des « délais et exigences précis » concernant ces questions.

Rob O’Connor, responsable technologique et CISO chez Insight, un fournisseur de solutions technologiques pour entreprises, affirme que les entreprises qui ont dû réorganiser leurs opérations pour se conformer au RGPD ne devraient pas avoir de difficultés avec la conformité à NIS2.

« Elles auront mis en place des mesures de sécurité renforcées, une meilleure encryption et amélioré leur reporting », dit-il. « Elles auront révisé leurs plans de continuité des activités pour s’assurer qu’elles sont mieux préparées à se remettre d’incidents. »

Cependant, pour les entreprises qui découvrent ce processus, O’Connor recommande d’évaluer leurs processus de gestion des menaces cybernétiques existants et de trouver des moyens de les améliorer à la lumière de NIS2. Après avoir identifié les lacunes, elles devraient créer et mettre en œuvre un plan de réponse aux incidents robuste conformément à la directive.

Il ajoute qu’elles devraient s’efforcer de signaler les incidents cybernétiques aux organismes de réglementation le plus rapidement possible, d’adopter l’encryption et l’authentification multi-facteurs pour une protection accrue, ainsi que de fournir une formation à la sensibilisation à la cybersécurité à l’échelle de l’organisation.

Technologie Défis à surmonter

Les entreprises qui commencent leur parcours de conformité NIS2 peuvent rencontrer divers défis en cours de route. Sebastian Gerlach, directeur senior des politiques et de l’habilitation du secteur public en EMEA chez Palo Alto Networks, décrit cela comme un changement de paradigme pour les petites et moyennes entreprises.

« Souvent dépourvues des ressources et de l’expertise juridique de leurs homologues plus grandes, ces entités font face à une courbe d’apprentissage plus raide pour comprendre et se conformer aux nouvelles réglementations », déclare Gerlach.

Bharat Mistry, directeur technique pour le Royaume-Uni et l’Irlande chez Trend Micro, une plateforme de sécurité cloud, convient que de nombreuses entreprises britanniques risquent de rencontrer des difficultés pour se conformer à NIS2 en raison du niveau d’investissement, de recrutement et de formation qu’il exige.

Il avertit que la mise à jour des infrastructures informatiques obsolètes, l’intégration de nouvelles technologies dans les systèmes existants et la mise en place de procédures sophistiquées de réponse aux incidents sont des étapes nécessaires mais complexes que les entreprises doivent réaliser dans le cadre de la directive NIS2. Mistry ajoute : « De plus, garantir la conformité de la chaîne d’approvisionnement et traiter les défis spécifiques à chaque secteur ajoutent des difficultés supplémentaires, en particulier pour les chaînes d’approvisionnement numériques ou logicielles. »

De plus, les équipes de sécurité informatique peuvent avoir du mal à convaincre les dirigeants de l’importance d’investir dans des défenses de cybersécurité et des formations de sensibilisation. Cependant, c’est un combat qu’elles doivent gagner pour s’assurer que l’entreprise respecte ses obligations en matière de NIS2.

Tom Ascroft, CISO chez Unit4, un éditeur de logiciels d’entreprise, note que NIS2 exige que les membres du conseil d’administration et la direction comprennent les menaces cybernétiques en suivant des cours et des formations dans l’industrie.

« Fournir une formation à ce niveau peut être difficile à adapter au bon niveau », dit-il. « Cela dit, c’est une occasion de renforcer davantage votre posture de sécurité en soulignant ce besoin et en engageant ces parties prenantes. »

Malgré ces défis, les entreprises doivent prendre toutes les mesures nécessaires pour les surmonter et atteindre la conformité NIS2 d’ici la date limite d’octobre. Sinon, elles risquent de faire face à des amendes lourdes et aux dommages réputationnels qui accompagnent les actions réglementaires.

« Ceux qui n’ont pas déjà de plans de surveillance continue ou de réponse aux incidents doivent se mettre en mouvement immédiatement », conclut Morin. « Les pénalités pour non-conformité sont sévères et ne valent pas le risque ; jusqu’à 10 000 000 € ou 2 % du chiffre d’affaires annuel mondial, selon le montant le plus élevé. »

Général

Anker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

Découvrez le Solarbank 2 AC, une véritable révolution dans le domaine de l’énergie solaire ! Grâce à ses batteries au phosphate de fer lithium, ce système s’adapte parfaitement à vos besoins. Avec une puissance impressionnante de 2400 watts et la possibilité d’ajouter jusqu’à cinq batteries supplémentaires, il assure un stockage optimal. Sa compatibilité avec le compteur Anker SOLIX Smart favorise une gestion intelligente de votre consommation énergétique. Ne ratez pas l’offre spéciale « early bird », disponible dès maintenant pour seulement 999 euros ! Saisissez cette chance unique !

Le Solarbank 2 AC : Une Révolution dans le Stockage Énergétique

Batteries au Lithium Fer Phosphate

Le Solarbank 2 AC se démarque par l’utilisation de batteries au lithium fer phosphate (LFP), reconnues pour leur sécurité et leur efficacité. Ce modèle est particulièrement innovant grâce à son système de couplage alternatif, qui lui permet de s’adapter facilement à divers systèmes solaires déjà en place.Que ce soit pour des installations sur toiture, des systèmes solaires compacts pour balcons ou d’autres configurations réduites, il peut fonctionner avec un micro-onduleur de 800 Watts.

Capacité et flexibilité Énergétique

Avec une capacité maximale d’injection dans le réseau domestique atteignant 1200 watts,le Solarbank 2 AC peut être associé à deux régulateurs solaires MPPT. Cela ouvre la possibilité d’ajouter jusqu’à 1200 watts supplémentaires via des panneaux solaires additionnels, portant ainsi la puissance totale à un impressionnant 2400 watts. Pour les utilisateurs nécessitant davantage de stockage énergétique, il est possible d’intégrer jusqu’à cinq batteries supplémentaires de 1,6 kilowattheure chacune, augmentant la capacité totale à 9,6 kilowattheures.

Intégration dans un Écosystème Intelligent

Le Solarbank 2 AC s’intègre parfaitement dans un écosystème énergétique intelligent grâce à sa compatibilité avec le compteur Anker SOLIX Smart et les prises intelligentes proposées par Anker. cette fonctionnalité permet une gestion optimisée de la consommation électrique tout en réduisant les pertes énergétiques inutiles. De plus, Anker SOLIX prévoit d’étendre cette compatibilité aux dispositifs Shelly.

Durabilité et Résistance aux Intempéries

Anker SOLIX met également l’accent sur la longévité du Solarbank 2 AC. Conçu pour supporter au moins 6000 cycles de charge, cet appareil a une durée de vie estimée dépassant quinze ans. Il est accompagné d’une garantie fabricant décennale et possède une certification IP65 qui assure sa résistance face aux intempéries tout en étant capable de fonctionner dans des températures variant entre -20 °C et +55 °C.

Disponibilité et Offres Promotionnelles

Le solarbank 2 AC est disponible sur le site officiel d’Anker SOLIX ainsi que sur Amazon au prix standard de 1299 euros. Cependant, une offre promotionnelle « early bird » sera active du 20 janvier au 23 février 2025, permettant aux acheteurs intéressés d’acquérir cet appareil dès 999 euros ! Cette promotion inclut également un compteur Anker SOLIX Smart offert pour chaque commande passée durant cette période spéciale.

le Solarbank 2 AC représente une avancée significative dans le domaine du stockage énergétique domestique grâce à ses caractéristiques techniques avancées et son engagement envers la durabilité environnementale.

Technologie

Ne manquez pas cette offre incroyable : le Air Fryer Moulinex Easy Fry Max à -42% sur Amazon !

Les soldes d’hiver sont là ! Ne ratez pas l’incroyable offre d’Amazon sur le Moulinex Easy Fry Max, à seulement 69 euros au lieu de 119 euros, soit une réduction sensationnelle de -42% ! Avec sa capacité généreuse de 5 L, cette friteuse sans huile est idéale pour régaler jusqu’à 6 convives. Grâce à ses 10 programmes de cuisson et son interface tactile intuitive, préparez des plats sains et savoureux en un clin d’œil. Dépêchez-vous, les stocks s’épuisent vite et cette offre est limitée dans le temps !

Technologie

Les soldes d’hiver sont en cours, et Amazon en profite pour offrir des promotions intéressantes, notamment sur les friteuses à air. Actuellement, le Moulinex Easy Fry Max est proposé à un prix attractif de 69 euros au lieu de 119 euros, ce qui représente une réduction immédiate de 42 %. C’est une occasion parfaite pour acquérir une friteuse sans huile XL d’une capacité généreuse de 5 L, idéale pour préparer des repas pour jusqu’à six personnes à un tarif très compétitif.

Étant donné que cette offre est limitée dans le temps,il est conseillé d’agir rapidement si vous souhaitez en bénéficier. De plus, avec un tel prix, les stocks pourraient s’épuiser rapidement. Ce modèle se classe parmi les meilleures ventes sur Amazon avec plus de 1000 unités écoulées le mois dernier.

Profitez des offres sur Amazon

Amazon propose également la livraison gratuite et rapide pour cet article qui bénéficie d’une garantie de deux ans. En outre, il existe une option de paiement échelonné en quatre fois sans frais sur ce modèle. Enfin, sachez que vous avez la possibilité de changer d’avis et retourner le produit gratuitement dans un délai de 30 jours afin d’obtenir un remboursement intégral.

Moulinex Easy Fry Max : cuisinez sainement pour toute la famille

Le moulinex Easy Fry Max fonctionne comme un four à air chaud permettant la préparation de plats savoureux tout en utilisant peu ou pas du tout d’huile. En plus des frites croustillantes qu’il réalise parfaitement, cet appareil se révèle très polyvalent et peut cuisiner une multitude d’autres recettes.

avec ses dix programmes prédéfinis adaptés à divers ingrédients tels que poulet,steak,poisson ou légumes ainsi que des options pour bacon et desserts comme les pizzas ,cet appareil répond aux besoins variés des familles modernes. De plus, Moulinex met à disposition un livre numérique rempli de recettes accessible via QR Code afin que vous puissiez facilement trouver l’inspiration culinaire lorsque nécessaire.

Sa capacité généreuse permet non seulement la préparation rapide mais aussi économique : jusqu’à 70 % moins énergivore et presque deux fois plus rapide qu’un four traditionnel ! Son interface intuitive avec écran tactile facilite son utilisation quotidienne.

en outre, le panier antiadhésif compatible lave-vaisselle simplifie grandement l’entretien après chaque utilisation. N’oubliez pas qu’il s’agit là encore d’une offre temporaire ; ne tardez donc pas si vous souhaitez profiter du meilleur prix possible sur cette friteuse innovante !

Pour accéder à cette remise exceptionnelle :

Technologie

TikTok revient en force aux États-Unis, mais pas sur l’App Store !

Le suspense autour de TikTok est à son comble ! En avril 2024, le Congrès américain a voté une loi obligeant l’application à changer de propriétaire avant le 19 janvier. Les utilisateurs ont anxieusement attendu la décision finale. Bien que TikTok ait brièvement cessé ses activités, elle est revenue en ligne, mais absente de l’App Store. Apple justifie cette décision par des obligations légales. Cependant, les utilisateurs peuvent toujours accéder à leur compte… sans mises à jour. L’avenir de TikTok pourrait prendre un tournant décisif avec les promesses du nouveau président.

Technologie

En avril 2024, le Congrès américain a adopté une législation obligeant TikTok à trouver un nouvel acquéreur, ByteDance étant accusé d’activités d’espionnage. Les utilisateurs de l’submission aux États-Unis ont donc attendu avec impatience le week-end précédent la date limite du 19 janvier pour savoir si TikTok serait interdit dans le pays.

Bien que TikTok n’ait pas réussi à dénicher un repreneur avant cette échéance, l’application a temporairement suspendu ses activités… mais seulement pour quelques heures. le réseau social est désormais de retour en ligne, mais il n’est plus accessible sur l’App Store.

Retour de TikTok : Une Absence Persistante sur l’App Store

Apple a expliqué sa décision de retirer TikTok de son App store par un communiqué officiel. « Apple doit respecter les lois en vigueur dans les régions où elle opère. Selon la loi Protecting Americans from Foreign Adversary Controlled Applications act, les applications développées par ByteDance ltd., y compris TikTok et ses filiales comme CapCut et Lemon8, ne pourront plus être téléchargées ou mises à jour sur l’App Store pour les utilisateurs américains après le 19 janvier 2025 », précise la société.

Il est crucial de souligner que les utilisateurs américains ayant déjà installé TikTok peuvent toujours accéder au service. Cependant, ils ne recevront plus aucune mise à jour future de l’application. L’avenir du réseau social pourrait dépendre des décisions du nouveau président des États-Unis.

DÉCLARATION DE TIKTOK :

>

En collaboration avec nos partenaires techniques, nous travaillons activement à rétablir notre service. Nous remercions le président Trump pour avoir clarifié la situation et rassuré nos partenaires qu’ils ne subiront aucune sanction en continuant d’offrir TikTok aux plus de 170 millions d’utilisateurs…

Le successeur de Joe Biden sera investi comme président ce lundi 20 janvier et prévoit d’émettre un décret afin d’accorder un délai supplémentaire à TikTok pour trouver un acquéreur potentiel.Donald Trump propose même que les États-Unis détiennent une participation significative dans cette application.

« Je souhaite que les États-Unis possèdent une part importante dans une coentreprise avec cet outil numérique afin que nous puissions préserver son intégrité tout en lui permettant d’évoluer […]. Ainsi,notre pays détiendrait la moitié des parts dans une coentreprise établie entre nous et tout acheteur sélectionné »,a déclaré Donald Trump.

L’avenir immédiat de TikTok pourrait donc connaître des évolutions majeures très prochainement. Il convient également de noter qu’une rumeur circulait selon laquelle Elon Musk envisagerait d’acquérir des parts dans la plateforme,mais celle-ci a été rapidement démentie par un porte-parole officiel.

-

Business2 ans ago

Business2 ans agoComment lutter efficacement contre le financement du terrorisme au Nigeria : le point de vue du directeur de la NFIU

-

Général2 ans ago

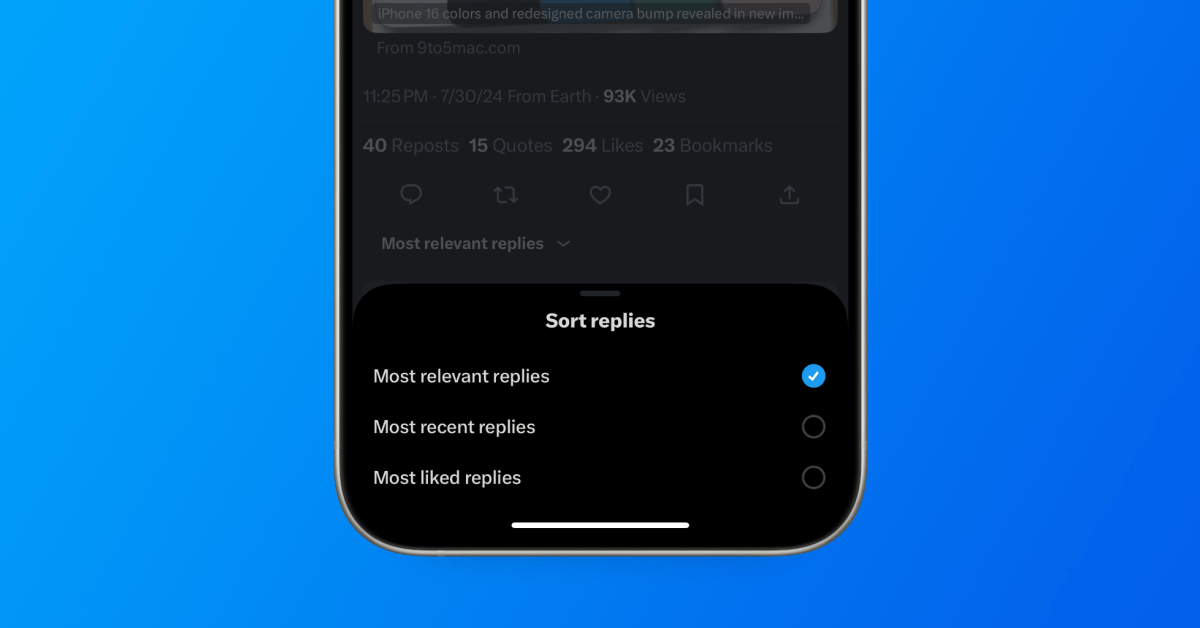

Général2 ans agoX (anciennement Twitter) permet enfin de trier les réponses sur iPhone !

-

Technologie1 an ago

Technologie1 an agoTikTok revient en force aux États-Unis, mais pas sur l’App Store !

-

Général1 an ago

Général1 an agoAnker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

-

Général1 an ago

Général1 an agoLa Gazelle de Val (405) : La Star Incontournable du Quinté d’Aujourd’hui !

-

Sport1 an ago

Sport1 an agoSaisissez les opportunités en or ce lundi 20 janvier 2025 !

-

Business1 an ago

Business1 an agoUne formidable nouvelle pour les conducteurs de voitures électriques !

-

Science et nature1 an ago

Science et nature1 an agoLes meilleures offres du MacBook Pro ce mois-ci !