Technologie

Des sanctions sévères pour Advanced après l’attaque LockBit qui a paralysé le NHS 111

Advanced Software pourrait faire face à une amende de 6,09 millions de livres en raison de graves manquements en matière de cybersécurité. Ces défaillances ont permis à un groupe de ransomware, LockBit, de s’introduire dans ses systèmes en 2022, compromettant les données personnelles de 82 946 personnes et perturbant les services de santé au Royaume-Uni. L’incident a mis en lumière l’importance cruciale de la sécurité des informations, alors que le secteur de la santé, déjà sous pression, a subi des conséquences désastreuses. Les organisations doivent agir rapidement pour protéger leurs systèmes et les données sensibles.

Advanced Software confronté à une amende de plusieurs millions de livres suite à une cyberattaque de ransomware LockBit en 2022

Le fournisseur de logiciels Advanced Computer Software Group risque une amende de 6,09 millions de livres en raison d’une prétendue négligence dans la mise en œuvre de mesures de cybersécurité adéquates. Cette défaillance a permis au groupe de ransomware LockBit de voler des données personnelles sensibles de 82 946 individus lors d’une attaque sur ses systèmes en août 2022.

Cette cyberattaque a provoqué des perturbations considérables au sein des organismes de santé, notamment les trusts NHS et d’autres entités de soins sociaux utilisant les services de gestion de maisons de soins Caresys, de planification des soins Staffplan, et de gestion clinique des patients Adastra. L’impact immédiat le plus significatif a été ressenti par les utilisateurs du service Adastra, qui soutient le service de conseils NHS 111.

Le groupe LockBit, démantelé par l’Agence nationale de la criminalité du Royaume-Uni (NCA) au début de 2024, a réussi à accéder au réseau d’Advanced en utilisant des identifiants légitimes d’un compte tiers qui n’avait pas l’authentification multifactorielle (MFA) activée. Ce compte a permis d’établir une session de protocole de bureau à distance (RDP) sur un serveur Citrix de Staffplan, d’où les cybercriminels ont pu se déplacer latéralement dans l’environnement d’Advanced pour élever leurs privilèges, exfiltrer des données sensibles, y compris des dossiers médicaux de patients et des numéros de téléphone, et exécuter leur logiciel de ransomware.

John Edwards, le commissaire à l’information, a déclaré : « Cet incident souligne l’importance cruciale de prioriser la sécurité de l’information. La perte de contrôle sur des informations personnelles sensibles a dû être très préoccupante pour ceux qui ont dû faire confiance aux organisations de santé et de soins. »

« Non seulement des informations personnelles ont été compromises, mais nous avons également reçu des rapports indiquant que cet incident a perturbé certains services de santé, affectant leur capacité à fournir des soins aux patients. Un secteur déjà sous pression a été soumis à une pression supplémentaire à cause de cet incident. »

Edwards a ajouté : « Pour une organisation de confiance chargée de gérer un volume important de données sensibles, nous avons constaté des manquements graves dans son approche de la sécurité de l’information avant cet incident. »

Il a également noté que, bien qu’Advanced ait déjà mis en place des mesures sur ses systèmes d’entreprise, il a échoué à sécuriser ses systèmes de santé. « Nous attendons de toutes les organisations qu’elles prennent des mesures fondamentales pour sécuriser leurs systèmes, telles que des vérifications régulières des vulnérabilités, l’implémentation de l’authentification multifactorielle et la mise à jour des systèmes avec les derniers correctifs de sécurité. »

Les conclusions de l’ICO sont pour l’instant provisoires, et aucune conclusion ne doit être tirée quant à une éventuelle violation de la loi sur la protection des données, ni sur l’imposition d’une amende. Dans le cadre du processus d’enquête, Advanced a le droit de faire des représentations avant qu’une décision finale ne soit prise. Si l’organisation est finalement condamnée à une amende, le montant pourrait être modifié.

Edwards a choisi de rendre publique la décision provisoire de l’ICO afin d’assurer que d’autres organisations disposent des informations nécessaires pour sécuriser leurs systèmes et éviter des incidents similaires à l’avenir. Il a exhorté toutes les organisations, en particulier celles traitant des données de santé sensibles, à sécuriser d’urgence leurs connexions externes et à imposer des politiques de MFA.

L’ICO a souligné que, bien que les processeurs de données comme Advanced agissent sur les instructions de leurs clients, les contrôleurs de données – dans ce cas, le NHS – qui ont le contrôle global sur l’utilisation des données, ont également l’obligation légale de mettre en œuvre des mesures de sécurité appropriées pour les protéger. Cela inclut l’évaluation et la mitigation des risques, la réalisation de scans de vulnérabilité sur leur infrastructure informatique, l’implémentation de la MFA et la mise à jour des systèmes.

Un porte-parole d’Advanced, qui opère désormais sous le nom de OneAdvanced, a déclaré à Computer Weekly que l’organisation avait informé l’ICO en août 2022 qu’elle avait été la cible d’une attaque par ransomware et avait pleinement coopéré avec l’enquête au cours des deux dernières années. Ils ont reconnu la Notification d’Intention (NoI) du régulateur, qui expose ses conclusions provisoires et les invite à faire des représentations, ce qu’ils ont l’intention de faire.

« Nous avons soutenu nos clients tout au long de l’incident et pouvons confirmer qu’aucune donnée n’a jamais été rendue publique. Les données des patients contrôlées par les trusts NHS n’ont pas été affectées et notre surveillance continue confirme qu’il n’y a aucune preuve de fraude ou d’utilisation abusive. Il n’y a eu aucun impact sur les autres systèmes de service à la clientèle d’Advanced. »

« Nous nous excusons auprès de nos clients. Il est profondément regrettable que des acteurs malveillants aient perturbé nos services lors de cet incident. Nous attachons une grande importance à nos clients dans le secteur de la santé et prenons très au sérieux notre responsabilité envers eux, leurs patients et leurs communautés. La cybersécurité reste un investissement prioritaire dans notre entreprise, et nous continuons à adapter et à faire évoluer notre réponse face aux menaces et défis de cybersécurité en constante évolution. »

En savoir plus sur la conformité réglementaire et les exigences standard

-

Les attaques LockBit persistent via les failles de ConnectWise ScreenConnect

-

À l’intérieur de LockBit : un gang de ransomware en déclin ?

-

Membres du gang LockBit arrêtés en Pologne et en Ukraine

-

Les forces de l’ordre démantèlent le gang de ransomware LockBit

Général

Anker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

Découvrez le Solarbank 2 AC, une véritable révolution dans le domaine de l’énergie solaire ! Grâce à ses batteries au phosphate de fer lithium, ce système s’adapte parfaitement à vos besoins. Avec une puissance impressionnante de 2400 watts et la possibilité d’ajouter jusqu’à cinq batteries supplémentaires, il assure un stockage optimal. Sa compatibilité avec le compteur Anker SOLIX Smart favorise une gestion intelligente de votre consommation énergétique. Ne ratez pas l’offre spéciale « early bird », disponible dès maintenant pour seulement 999 euros ! Saisissez cette chance unique !

Le Solarbank 2 AC : Une Révolution dans le Stockage Énergétique

Batteries au Lithium Fer Phosphate

Le Solarbank 2 AC se démarque par l’utilisation de batteries au lithium fer phosphate (LFP), reconnues pour leur sécurité et leur efficacité. Ce modèle est particulièrement innovant grâce à son système de couplage alternatif, qui lui permet de s’adapter facilement à divers systèmes solaires déjà en place.Que ce soit pour des installations sur toiture, des systèmes solaires compacts pour balcons ou d’autres configurations réduites, il peut fonctionner avec un micro-onduleur de 800 Watts.

Capacité et flexibilité Énergétique

Avec une capacité maximale d’injection dans le réseau domestique atteignant 1200 watts,le Solarbank 2 AC peut être associé à deux régulateurs solaires MPPT. Cela ouvre la possibilité d’ajouter jusqu’à 1200 watts supplémentaires via des panneaux solaires additionnels, portant ainsi la puissance totale à un impressionnant 2400 watts. Pour les utilisateurs nécessitant davantage de stockage énergétique, il est possible d’intégrer jusqu’à cinq batteries supplémentaires de 1,6 kilowattheure chacune, augmentant la capacité totale à 9,6 kilowattheures.

Intégration dans un Écosystème Intelligent

Le Solarbank 2 AC s’intègre parfaitement dans un écosystème énergétique intelligent grâce à sa compatibilité avec le compteur Anker SOLIX Smart et les prises intelligentes proposées par Anker. cette fonctionnalité permet une gestion optimisée de la consommation électrique tout en réduisant les pertes énergétiques inutiles. De plus, Anker SOLIX prévoit d’étendre cette compatibilité aux dispositifs Shelly.

Durabilité et Résistance aux Intempéries

Anker SOLIX met également l’accent sur la longévité du Solarbank 2 AC. Conçu pour supporter au moins 6000 cycles de charge, cet appareil a une durée de vie estimée dépassant quinze ans. Il est accompagné d’une garantie fabricant décennale et possède une certification IP65 qui assure sa résistance face aux intempéries tout en étant capable de fonctionner dans des températures variant entre -20 °C et +55 °C.

Disponibilité et Offres Promotionnelles

Le solarbank 2 AC est disponible sur le site officiel d’Anker SOLIX ainsi que sur Amazon au prix standard de 1299 euros. Cependant, une offre promotionnelle « early bird » sera active du 20 janvier au 23 février 2025, permettant aux acheteurs intéressés d’acquérir cet appareil dès 999 euros ! Cette promotion inclut également un compteur Anker SOLIX Smart offert pour chaque commande passée durant cette période spéciale.

le Solarbank 2 AC représente une avancée significative dans le domaine du stockage énergétique domestique grâce à ses caractéristiques techniques avancées et son engagement envers la durabilité environnementale.

Technologie

Ne manquez pas cette offre incroyable : le Air Fryer Moulinex Easy Fry Max à -42% sur Amazon !

Les soldes d’hiver sont là ! Ne ratez pas l’incroyable offre d’Amazon sur le Moulinex Easy Fry Max, à seulement 69 euros au lieu de 119 euros, soit une réduction sensationnelle de -42% ! Avec sa capacité généreuse de 5 L, cette friteuse sans huile est idéale pour régaler jusqu’à 6 convives. Grâce à ses 10 programmes de cuisson et son interface tactile intuitive, préparez des plats sains et savoureux en un clin d’œil. Dépêchez-vous, les stocks s’épuisent vite et cette offre est limitée dans le temps !

Technologie

Les soldes d’hiver sont en cours, et Amazon en profite pour offrir des promotions intéressantes, notamment sur les friteuses à air. Actuellement, le Moulinex Easy Fry Max est proposé à un prix attractif de 69 euros au lieu de 119 euros, ce qui représente une réduction immédiate de 42 %. C’est une occasion parfaite pour acquérir une friteuse sans huile XL d’une capacité généreuse de 5 L, idéale pour préparer des repas pour jusqu’à six personnes à un tarif très compétitif.

Étant donné que cette offre est limitée dans le temps,il est conseillé d’agir rapidement si vous souhaitez en bénéficier. De plus, avec un tel prix, les stocks pourraient s’épuiser rapidement. Ce modèle se classe parmi les meilleures ventes sur Amazon avec plus de 1000 unités écoulées le mois dernier.

Profitez des offres sur Amazon

Amazon propose également la livraison gratuite et rapide pour cet article qui bénéficie d’une garantie de deux ans. En outre, il existe une option de paiement échelonné en quatre fois sans frais sur ce modèle. Enfin, sachez que vous avez la possibilité de changer d’avis et retourner le produit gratuitement dans un délai de 30 jours afin d’obtenir un remboursement intégral.

Moulinex Easy Fry Max : cuisinez sainement pour toute la famille

Le moulinex Easy Fry Max fonctionne comme un four à air chaud permettant la préparation de plats savoureux tout en utilisant peu ou pas du tout d’huile. En plus des frites croustillantes qu’il réalise parfaitement, cet appareil se révèle très polyvalent et peut cuisiner une multitude d’autres recettes.

avec ses dix programmes prédéfinis adaptés à divers ingrédients tels que poulet,steak,poisson ou légumes ainsi que des options pour bacon et desserts comme les pizzas ,cet appareil répond aux besoins variés des familles modernes. De plus, Moulinex met à disposition un livre numérique rempli de recettes accessible via QR Code afin que vous puissiez facilement trouver l’inspiration culinaire lorsque nécessaire.

Sa capacité généreuse permet non seulement la préparation rapide mais aussi économique : jusqu’à 70 % moins énergivore et presque deux fois plus rapide qu’un four traditionnel ! Son interface intuitive avec écran tactile facilite son utilisation quotidienne.

en outre, le panier antiadhésif compatible lave-vaisselle simplifie grandement l’entretien après chaque utilisation. N’oubliez pas qu’il s’agit là encore d’une offre temporaire ; ne tardez donc pas si vous souhaitez profiter du meilleur prix possible sur cette friteuse innovante !

Pour accéder à cette remise exceptionnelle :

Technologie

TikTok revient en force aux États-Unis, mais pas sur l’App Store !

Le suspense autour de TikTok est à son comble ! En avril 2024, le Congrès américain a voté une loi obligeant l’application à changer de propriétaire avant le 19 janvier. Les utilisateurs ont anxieusement attendu la décision finale. Bien que TikTok ait brièvement cessé ses activités, elle est revenue en ligne, mais absente de l’App Store. Apple justifie cette décision par des obligations légales. Cependant, les utilisateurs peuvent toujours accéder à leur compte… sans mises à jour. L’avenir de TikTok pourrait prendre un tournant décisif avec les promesses du nouveau président.

Technologie

En avril 2024, le Congrès américain a adopté une législation obligeant TikTok à trouver un nouvel acquéreur, ByteDance étant accusé d’activités d’espionnage. Les utilisateurs de l’submission aux États-Unis ont donc attendu avec impatience le week-end précédent la date limite du 19 janvier pour savoir si TikTok serait interdit dans le pays.

Bien que TikTok n’ait pas réussi à dénicher un repreneur avant cette échéance, l’application a temporairement suspendu ses activités… mais seulement pour quelques heures. le réseau social est désormais de retour en ligne, mais il n’est plus accessible sur l’App Store.

Retour de TikTok : Une Absence Persistante sur l’App Store

Apple a expliqué sa décision de retirer TikTok de son App store par un communiqué officiel. « Apple doit respecter les lois en vigueur dans les régions où elle opère. Selon la loi Protecting Americans from Foreign Adversary Controlled Applications act, les applications développées par ByteDance ltd., y compris TikTok et ses filiales comme CapCut et Lemon8, ne pourront plus être téléchargées ou mises à jour sur l’App Store pour les utilisateurs américains après le 19 janvier 2025 », précise la société.

Il est crucial de souligner que les utilisateurs américains ayant déjà installé TikTok peuvent toujours accéder au service. Cependant, ils ne recevront plus aucune mise à jour future de l’application. L’avenir du réseau social pourrait dépendre des décisions du nouveau président des États-Unis.

DÉCLARATION DE TIKTOK :

>

En collaboration avec nos partenaires techniques, nous travaillons activement à rétablir notre service. Nous remercions le président Trump pour avoir clarifié la situation et rassuré nos partenaires qu’ils ne subiront aucune sanction en continuant d’offrir TikTok aux plus de 170 millions d’utilisateurs…

Le successeur de Joe Biden sera investi comme président ce lundi 20 janvier et prévoit d’émettre un décret afin d’accorder un délai supplémentaire à TikTok pour trouver un acquéreur potentiel.Donald Trump propose même que les États-Unis détiennent une participation significative dans cette application.

« Je souhaite que les États-Unis possèdent une part importante dans une coentreprise avec cet outil numérique afin que nous puissions préserver son intégrité tout en lui permettant d’évoluer […]. Ainsi,notre pays détiendrait la moitié des parts dans une coentreprise établie entre nous et tout acheteur sélectionné »,a déclaré Donald Trump.

L’avenir immédiat de TikTok pourrait donc connaître des évolutions majeures très prochainement. Il convient également de noter qu’une rumeur circulait selon laquelle Elon Musk envisagerait d’acquérir des parts dans la plateforme,mais celle-ci a été rapidement démentie par un porte-parole officiel.

-

Business2 ans ago

Business2 ans agoComment lutter efficacement contre le financement du terrorisme au Nigeria : le point de vue du directeur de la NFIU

-

Général2 ans ago

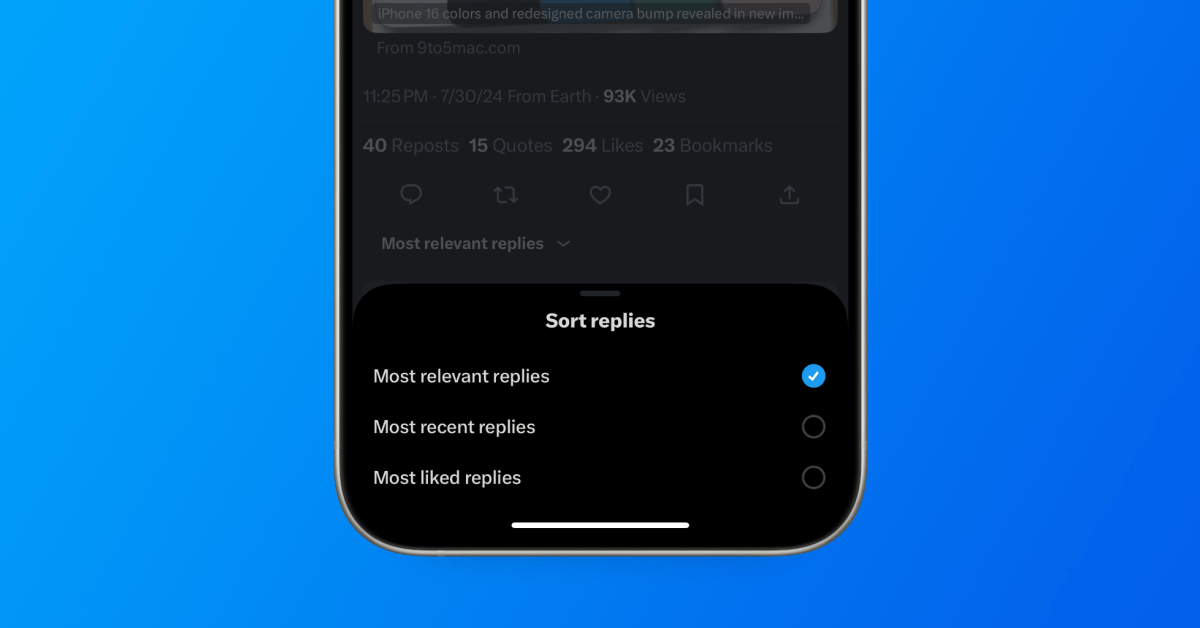

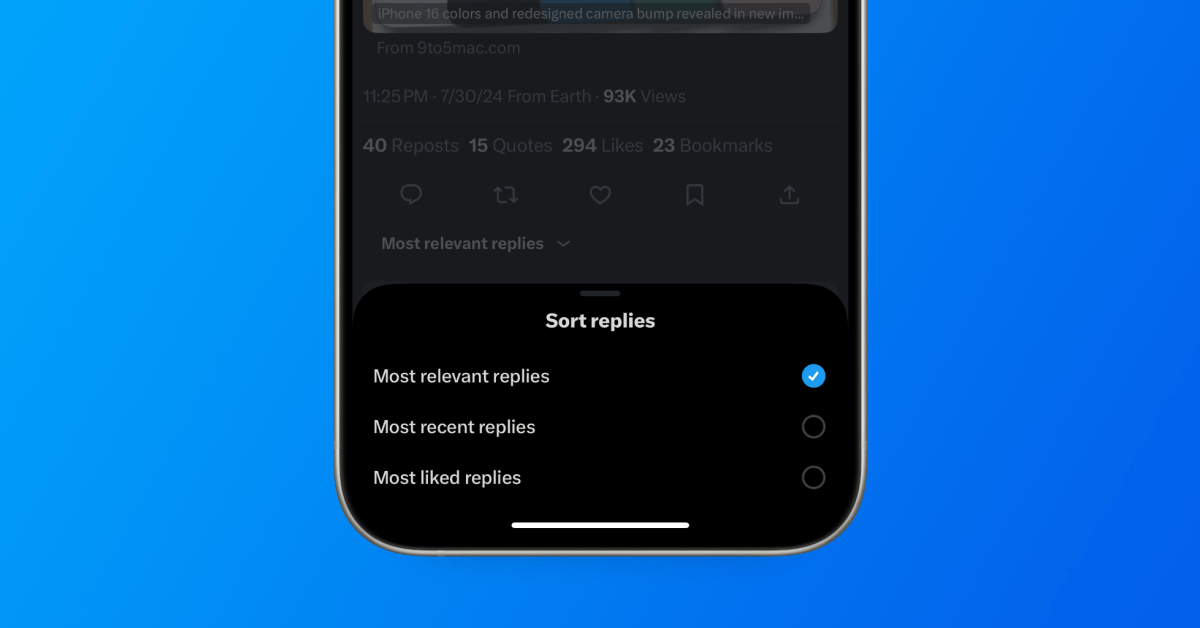

Général2 ans agoX (anciennement Twitter) permet enfin de trier les réponses sur iPhone !

-

Technologie1 an ago

Technologie1 an agoTikTok revient en force aux États-Unis, mais pas sur l’App Store !

-

Général1 an ago

Général1 an agoAnker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

-

Général1 an ago

Général1 an agoLa Gazelle de Val (405) : La Star Incontournable du Quinté d’Aujourd’hui !

-

Sport1 an ago

Sport1 an agoSaisissez les opportunités en or ce lundi 20 janvier 2025 !

-

Business1 an ago

Business1 an agoUne formidable nouvelle pour les conducteurs de voitures électriques !

-

Science et nature1 an ago

Science et nature1 an agoDes Projets Ambitieux qui Pourraient Redéfinir la Géopolitique