Technologie

Le roi de la cybercriminalité ‘J.P. Morgan’ face à la justice américaine !

Un cybercriminel notoire, surnommé J.P. Morgan, fait face à des décennies de prison aux États-Unis après son extradition de l’UE. Maksim Silnikau, un Biélorusse de 38 ans, a été arrêté lors d’une opération internationale en 2023. Son réseau criminel a causé des dommages incommensurables, utilisant des ransomwares comme Reveton pour extorquer des millions. Les autorités, déterminées à démanteler ce cartel, continuent d’explorer plus de 50 téraoctets de données pour traquer d’autres complices. Cette affaire souligne l’engagement des forces de l’ordre à protéger le public contre la cybercriminalité.

Un Cybercriminel Belarusse Extradé aux États-Unis pour Ransomware

Un des cybercriminels russophones les plus infâmes, connu sous le pseudonyme de « J.P. Morgan« , a récemment comparu devant un tribunal américain après son extradition de Pologne.

Maksim Silnikau, un Belarusse de 38 ans, également connu sous le nom de Maksym Silnikov, a été arrêté en juillet 2023 à Estepona, en Espagne, lors d’une opération conjointe impliquant la Guardia Civil espagnole, l’Agence nationale de la criminalité du Royaume-Uni (NCA) et les autorités américaines, marquant l’aboutissement d’une enquête qui a débuté en 2015.

Avec ses complices, identifiés dans les actes d’accusation américains comme Vladimir Kadariya de Biélorussie et Andrei Tarasov de Russie, « J.P. Morgan » a mis en œuvre des mesures de sécurité opérationnelle et en ligne très avancées pour échapper à la détection, tout en dirigeant un cartel criminel cybernétique majeur qui a développé des variantes de ransomware telles que Reveton et Ransom Cartel, leur rapportant des dizaines de millions de dollars.

Paul Foster, directeur adjoint de la NCA, a déclaré : « Cette action représente l’aboutissement d’enquêtes internationales complexes et de longue durée sur ‘J.P. Morgan’ et son réseau criminel, qui ont causé des dommages incalculables aux individus et aux entreprises à travers le monde. »

Il a ajouté : « En plus des dommages réputationnels et financiers significatifs, leurs escroqueries ont conduit les victimes à subir un stress et une anxiété sévères. Leur impact dépasse largement les attaques qu’ils ont lancées eux-mêmes. Ils ont en fait été des pionniers des modèles d’exploit kit et de ransomware-as-a-service [RaaS], facilitant l’implication de nouvelles personnes dans la cybercriminalité. »

Foster a également souligné l’engagement de la NCA à identifier les criminels organisés à la tête de ces groupes, qui causent le plus de préjudice au Royaume-Uni. Grâce à une collaboration étroite avec le Secret Service américain, le FBI et d’autres partenaires internationaux, les autorités ont pu identifier et localiser les individus derrière ces pseudonymes en ligne, cartographier les activités du groupe et cibler leur infrastructure technique, rendant une partie significative de leur opération criminelle inopérante.

Actuellement, l’enquête conjointe, qui s’étend également au Portugal, à Singapour et à l’Ukraine, est toujours en cours. Les autorités ont déjà récupéré plus de 50 téraoctets de données, qui sont en cours d’examen dans l’espoir de soutenir d’autres actions contre d’autres personnes liées à « J.P. Morgan ».

Foster a encouragé toute personne disposant d’informations pertinentes à contacter la NCA.

Une Carrière Criminelle Prolongée

La carrière criminelle de « J.P. Morgan » a débuté en 2011 avec l’émergence de Reveton, un modèle commercial RaaS novateur permettant à des criminels peu qualifiés de lancer des cyberattaques efficaces en achetant des malwares et d’autres outils auprès de développeurs plus compétents, qui prenaient ensuite une part des bénéfices réalisés.

Reveton était un ransomware particulièrement redoutable, ciblant des particuliers plutôt que des entreprises. Il envoyait des messages à ses victimes, prétendant provenir de la police, les informant que leurs écrans et systèmes étaient verrouillés, les accusant d’avoir téléchargé du contenu illégal, y compris des émissions de télévision piratées et même du matériel d’abus sexuel sur des enfants (CSAM).

Ce ransomware pouvait également détecter l’utilisation d’une webcam et prendre des images de la victime pour accompagner la notification de demande de paiement. De nombreuses victimes ont été contraintes de verser d’importantes sommes d’argent, craignant d’être emprisonnées. Entre 2012 et 2014, Reveton aurait rapporté au gang environ 400 000 dollars par mois.

Parallèlement, « J.P. Morgan » et son réseau développaient et distribuaient des kits d’exploitation, y compris le célèbre Angler Exploit Kit, utilisé pour mener des campagnes de malvertising. Dans ces campagnes, le gang achetait souvent des espaces publicitaires sur des sites légitimes et y plaçait des annonces infectées par Angler, exploitant les vulnérabilités du système du site pour livrer des malwares, y compris Reveton, sans être détectés par les logiciels antivirus.

À son apogée, Angler représentait 40 % des infections par kits d’exploitation dans le monde et générait un chiffre d’affaires de 34 millions de dollars par an. Pendant un certain temps, le gang a pu opérer depuis un bureau physique à Kyiv, utilisant le nom Media Lab pour paraître légitime.

Un citoyen britannique, Zain Qaiser, originaire de Barking dans l’Essex, a été condamné en 2019 pour son implication dans les campagnes de malvertising Angler. Qaiser a dépensé les bénéfices de sa carrière criminelle en séjours dans des hôtels de luxe, en drogues et en prostituées, en plus d’une montre Rolex à 5 000 livres. Au cours d’une période de 10 mois, il aurait également dépensé 68 000 livres dans un casino londonien.

Accusations et Poursuites

Avec ses complices, « J.P. Morgan » a été inculpé dans le New Jersey pour conspiration en vue de commettre une fraude électronique, conspiration en vue de commettre une fraude informatique, et deux chefs d’accusation de fraude électronique substantielle. Ils encourent une peine maximale de 27 ans de prison pour la première accusation, 10 pour la seconde, et 20 pour chacune des troisième accusations.

De plus, « J.P. Morgan » est également accusé en Virginie de conspiration en vue de commettre une fraude informatique et d’abus, conspiration en vue de commettre une fraude électronique, conspiration en vue de commettre une fraude par dispositif d’accès, ainsi que deux chefs d’accusation de fraude électronique et de vol d’identité aggravé. Ces accusations comportent une peine minimale obligatoire de deux ans de prison, avec une peine maximale de 20 ans.

À ce stade, les accusations ne sont que des allégations et tous les accusés seront présumés innocents jusqu’à preuve du contraire.

Lisa Monaco, procureure générale adjointe des États-Unis, a déclaré : « Aujourd’hui, le ministère de la Justice fait un pas de plus pour perturber les acteurs du ransomware et les cybercriminels malveillants qui s’attaquent aux victimes aux États-Unis et dans le monde entier. Comme allégué, pendant plus d’une décennie, le défendeur a utilisé une multitude de déguisements en ligne et un réseau de campagnes publicitaires frauduleuses pour propager des ransomwares et escroquer des entreprises et des consommateurs américains. Maintenant, grâce au travail acharné des agents fédéraux et des procureurs, ainsi qu’à la collaboration avec les forces de l’ordre polonaises, Maksim Silnikau doit répondre de ces graves accusations devant un tribunal américain. »

Général

Anker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

Découvrez le Solarbank 2 AC, une véritable révolution dans le domaine de l’énergie solaire ! Grâce à ses batteries au phosphate de fer lithium, ce système s’adapte parfaitement à vos besoins. Avec une puissance impressionnante de 2400 watts et la possibilité d’ajouter jusqu’à cinq batteries supplémentaires, il assure un stockage optimal. Sa compatibilité avec le compteur Anker SOLIX Smart favorise une gestion intelligente de votre consommation énergétique. Ne ratez pas l’offre spéciale « early bird », disponible dès maintenant pour seulement 999 euros ! Saisissez cette chance unique !

Le Solarbank 2 AC : Une Révolution dans le Stockage Énergétique

Batteries au Lithium Fer Phosphate

Le Solarbank 2 AC se démarque par l’utilisation de batteries au lithium fer phosphate (LFP), reconnues pour leur sécurité et leur efficacité. Ce modèle est particulièrement innovant grâce à son système de couplage alternatif, qui lui permet de s’adapter facilement à divers systèmes solaires déjà en place.Que ce soit pour des installations sur toiture, des systèmes solaires compacts pour balcons ou d’autres configurations réduites, il peut fonctionner avec un micro-onduleur de 800 Watts.

Capacité et flexibilité Énergétique

Avec une capacité maximale d’injection dans le réseau domestique atteignant 1200 watts,le Solarbank 2 AC peut être associé à deux régulateurs solaires MPPT. Cela ouvre la possibilité d’ajouter jusqu’à 1200 watts supplémentaires via des panneaux solaires additionnels, portant ainsi la puissance totale à un impressionnant 2400 watts. Pour les utilisateurs nécessitant davantage de stockage énergétique, il est possible d’intégrer jusqu’à cinq batteries supplémentaires de 1,6 kilowattheure chacune, augmentant la capacité totale à 9,6 kilowattheures.

Intégration dans un Écosystème Intelligent

Le Solarbank 2 AC s’intègre parfaitement dans un écosystème énergétique intelligent grâce à sa compatibilité avec le compteur Anker SOLIX Smart et les prises intelligentes proposées par Anker. cette fonctionnalité permet une gestion optimisée de la consommation électrique tout en réduisant les pertes énergétiques inutiles. De plus, Anker SOLIX prévoit d’étendre cette compatibilité aux dispositifs Shelly.

Durabilité et Résistance aux Intempéries

Anker SOLIX met également l’accent sur la longévité du Solarbank 2 AC. Conçu pour supporter au moins 6000 cycles de charge, cet appareil a une durée de vie estimée dépassant quinze ans. Il est accompagné d’une garantie fabricant décennale et possède une certification IP65 qui assure sa résistance face aux intempéries tout en étant capable de fonctionner dans des températures variant entre -20 °C et +55 °C.

Disponibilité et Offres Promotionnelles

Le solarbank 2 AC est disponible sur le site officiel d’Anker SOLIX ainsi que sur Amazon au prix standard de 1299 euros. Cependant, une offre promotionnelle « early bird » sera active du 20 janvier au 23 février 2025, permettant aux acheteurs intéressés d’acquérir cet appareil dès 999 euros ! Cette promotion inclut également un compteur Anker SOLIX Smart offert pour chaque commande passée durant cette période spéciale.

le Solarbank 2 AC représente une avancée significative dans le domaine du stockage énergétique domestique grâce à ses caractéristiques techniques avancées et son engagement envers la durabilité environnementale.

Technologie

Ne manquez pas cette offre incroyable : le Air Fryer Moulinex Easy Fry Max à -42% sur Amazon !

Les soldes d’hiver sont là ! Ne ratez pas l’incroyable offre d’Amazon sur le Moulinex Easy Fry Max, à seulement 69 euros au lieu de 119 euros, soit une réduction sensationnelle de -42% ! Avec sa capacité généreuse de 5 L, cette friteuse sans huile est idéale pour régaler jusqu’à 6 convives. Grâce à ses 10 programmes de cuisson et son interface tactile intuitive, préparez des plats sains et savoureux en un clin d’œil. Dépêchez-vous, les stocks s’épuisent vite et cette offre est limitée dans le temps !

Technologie

Les soldes d’hiver sont en cours, et Amazon en profite pour offrir des promotions intéressantes, notamment sur les friteuses à air. Actuellement, le Moulinex Easy Fry Max est proposé à un prix attractif de 69 euros au lieu de 119 euros, ce qui représente une réduction immédiate de 42 %. C’est une occasion parfaite pour acquérir une friteuse sans huile XL d’une capacité généreuse de 5 L, idéale pour préparer des repas pour jusqu’à six personnes à un tarif très compétitif.

Étant donné que cette offre est limitée dans le temps,il est conseillé d’agir rapidement si vous souhaitez en bénéficier. De plus, avec un tel prix, les stocks pourraient s’épuiser rapidement. Ce modèle se classe parmi les meilleures ventes sur Amazon avec plus de 1000 unités écoulées le mois dernier.

Profitez des offres sur Amazon

Amazon propose également la livraison gratuite et rapide pour cet article qui bénéficie d’une garantie de deux ans. En outre, il existe une option de paiement échelonné en quatre fois sans frais sur ce modèle. Enfin, sachez que vous avez la possibilité de changer d’avis et retourner le produit gratuitement dans un délai de 30 jours afin d’obtenir un remboursement intégral.

Moulinex Easy Fry Max : cuisinez sainement pour toute la famille

Le moulinex Easy Fry Max fonctionne comme un four à air chaud permettant la préparation de plats savoureux tout en utilisant peu ou pas du tout d’huile. En plus des frites croustillantes qu’il réalise parfaitement, cet appareil se révèle très polyvalent et peut cuisiner une multitude d’autres recettes.

avec ses dix programmes prédéfinis adaptés à divers ingrédients tels que poulet,steak,poisson ou légumes ainsi que des options pour bacon et desserts comme les pizzas ,cet appareil répond aux besoins variés des familles modernes. De plus, Moulinex met à disposition un livre numérique rempli de recettes accessible via QR Code afin que vous puissiez facilement trouver l’inspiration culinaire lorsque nécessaire.

Sa capacité généreuse permet non seulement la préparation rapide mais aussi économique : jusqu’à 70 % moins énergivore et presque deux fois plus rapide qu’un four traditionnel ! Son interface intuitive avec écran tactile facilite son utilisation quotidienne.

en outre, le panier antiadhésif compatible lave-vaisselle simplifie grandement l’entretien après chaque utilisation. N’oubliez pas qu’il s’agit là encore d’une offre temporaire ; ne tardez donc pas si vous souhaitez profiter du meilleur prix possible sur cette friteuse innovante !

Pour accéder à cette remise exceptionnelle :

Technologie

TikTok revient en force aux États-Unis, mais pas sur l’App Store !

Le suspense autour de TikTok est à son comble ! En avril 2024, le Congrès américain a voté une loi obligeant l’application à changer de propriétaire avant le 19 janvier. Les utilisateurs ont anxieusement attendu la décision finale. Bien que TikTok ait brièvement cessé ses activités, elle est revenue en ligne, mais absente de l’App Store. Apple justifie cette décision par des obligations légales. Cependant, les utilisateurs peuvent toujours accéder à leur compte… sans mises à jour. L’avenir de TikTok pourrait prendre un tournant décisif avec les promesses du nouveau président.

Technologie

En avril 2024, le Congrès américain a adopté une législation obligeant TikTok à trouver un nouvel acquéreur, ByteDance étant accusé d’activités d’espionnage. Les utilisateurs de l’submission aux États-Unis ont donc attendu avec impatience le week-end précédent la date limite du 19 janvier pour savoir si TikTok serait interdit dans le pays.

Bien que TikTok n’ait pas réussi à dénicher un repreneur avant cette échéance, l’application a temporairement suspendu ses activités… mais seulement pour quelques heures. le réseau social est désormais de retour en ligne, mais il n’est plus accessible sur l’App Store.

Retour de TikTok : Une Absence Persistante sur l’App Store

Apple a expliqué sa décision de retirer TikTok de son App store par un communiqué officiel. « Apple doit respecter les lois en vigueur dans les régions où elle opère. Selon la loi Protecting Americans from Foreign Adversary Controlled Applications act, les applications développées par ByteDance ltd., y compris TikTok et ses filiales comme CapCut et Lemon8, ne pourront plus être téléchargées ou mises à jour sur l’App Store pour les utilisateurs américains après le 19 janvier 2025 », précise la société.

Il est crucial de souligner que les utilisateurs américains ayant déjà installé TikTok peuvent toujours accéder au service. Cependant, ils ne recevront plus aucune mise à jour future de l’application. L’avenir du réseau social pourrait dépendre des décisions du nouveau président des États-Unis.

DÉCLARATION DE TIKTOK :

>

En collaboration avec nos partenaires techniques, nous travaillons activement à rétablir notre service. Nous remercions le président Trump pour avoir clarifié la situation et rassuré nos partenaires qu’ils ne subiront aucune sanction en continuant d’offrir TikTok aux plus de 170 millions d’utilisateurs…

Le successeur de Joe Biden sera investi comme président ce lundi 20 janvier et prévoit d’émettre un décret afin d’accorder un délai supplémentaire à TikTok pour trouver un acquéreur potentiel.Donald Trump propose même que les États-Unis détiennent une participation significative dans cette application.

« Je souhaite que les États-Unis possèdent une part importante dans une coentreprise avec cet outil numérique afin que nous puissions préserver son intégrité tout en lui permettant d’évoluer […]. Ainsi,notre pays détiendrait la moitié des parts dans une coentreprise établie entre nous et tout acheteur sélectionné »,a déclaré Donald Trump.

L’avenir immédiat de TikTok pourrait donc connaître des évolutions majeures très prochainement. Il convient également de noter qu’une rumeur circulait selon laquelle Elon Musk envisagerait d’acquérir des parts dans la plateforme,mais celle-ci a été rapidement démentie par un porte-parole officiel.

-

Business2 ans ago

Business2 ans agoComment lutter efficacement contre le financement du terrorisme au Nigeria : le point de vue du directeur de la NFIU

-

Général2 ans ago

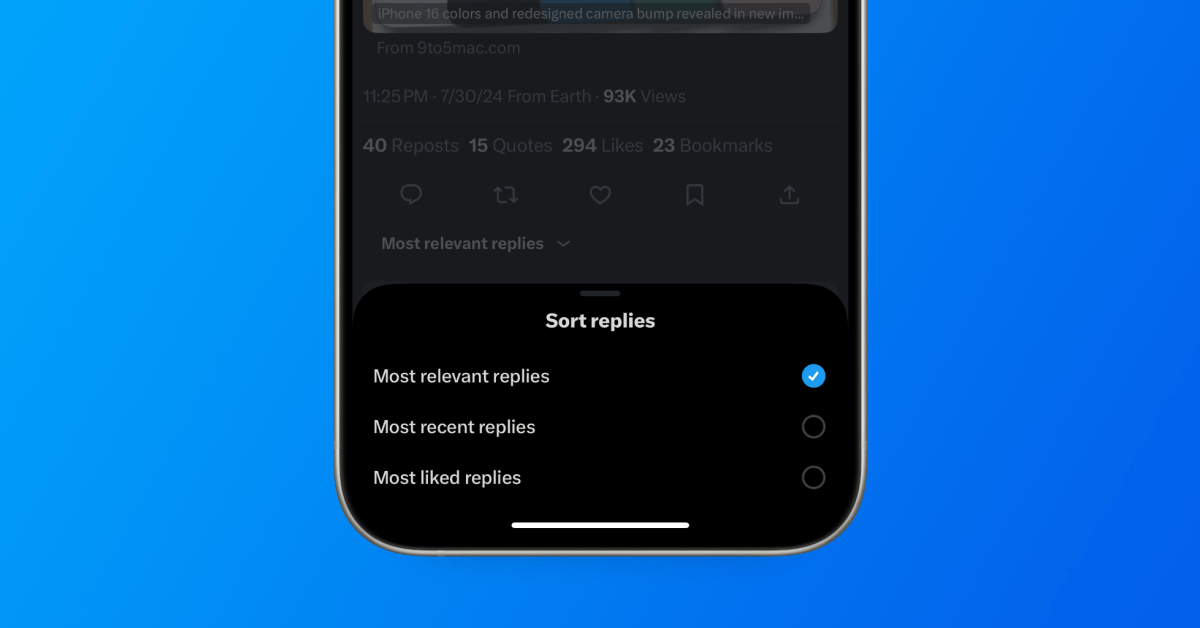

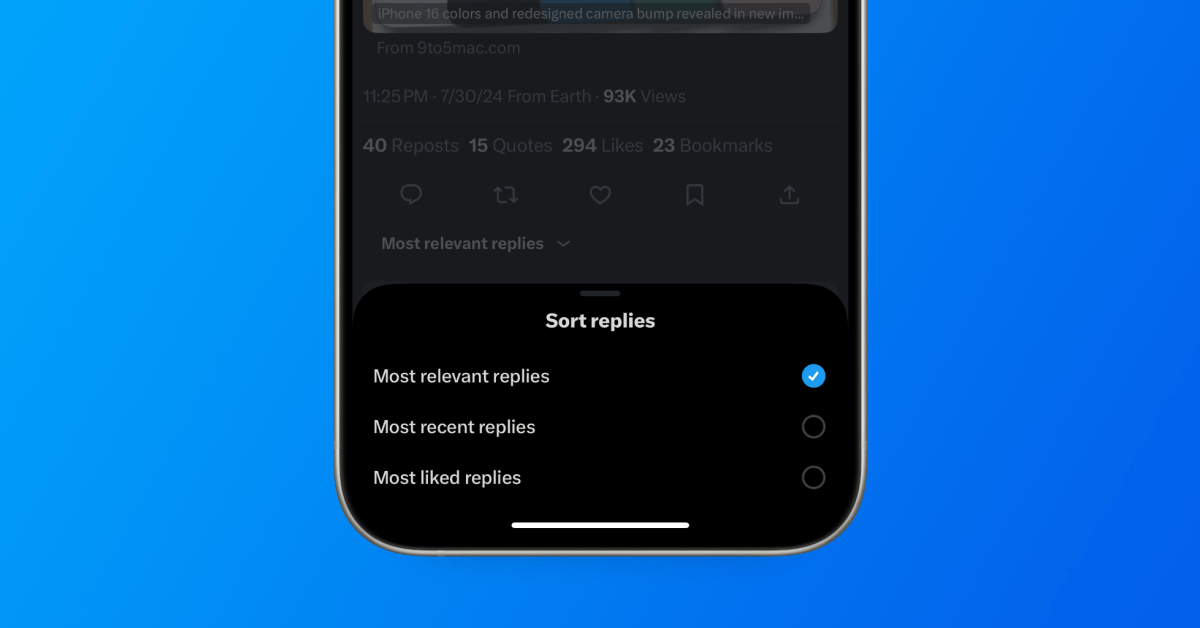

Général2 ans agoX (anciennement Twitter) permet enfin de trier les réponses sur iPhone !

-

Technologie1 an ago

Technologie1 an agoTikTok revient en force aux États-Unis, mais pas sur l’App Store !

-

Général1 an ago

Général1 an agoAnker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

-

Général1 an ago

Général1 an agoLa Gazelle de Val (405) : La Star Incontournable du Quinté d’Aujourd’hui !

-

Sport1 an ago

Sport1 an agoSaisissez les opportunités en or ce lundi 20 janvier 2025 !

-

Business1 an ago

Business1 an agoUne formidable nouvelle pour les conducteurs de voitures électriques !

-

Science et nature1 an ago

Science et nature1 an agoDes Projets Ambitieux qui Pourraient Redéfinir la Géopolitique