Technologie

Comment Mettre Fin aux Attaques de Hacking par Violation de MFA ?

La sécurité numérique est plus cruciale que jamais ! La multi-factor authentication (MFA) est un rempart essentiel contre les cyberattaques, mais les hackers ne cessent d’innover pour contourner ces protections. Dans cet article, nous vous dévoilons les méthodes utilisées par les attaquants pour déjouer la MFA et vous proposons des stratégies efficaces pour renforcer vos défenses. Ne laissez pas votre sécurité entre les mains des cybercriminels ! Restez informé et proactif pour protéger vos données sensibles.

Technologie

La vérification en plusieurs étapes, ou MFA, est devenue un élément essentiel de la cybersécurité, car elle ajoute une couche de protection supplémentaire aux mots de passe. Cependant, les cybercriminels continuent d’innover, développant des méthodes pour contourner même les systèmes de MFA les plus robustes. Cet article examine les stratégies pour renforcer vos défenses et explore les différentes manières dont les attaquants peuvent contourner la MFA.

Comprendre les Méthodes de Contournement de la MFA

Les attaques de type homme du milieu (MitM) se produisent lorsque des hackers interceptent les communications entre un utilisateur et un service. En se plaçant entre les deux, l’attaquant peut contourner le processus de vérification à deux facteurs en récupérant les identifiants de l’utilisateur ainsi que le code MFA. Parmi les techniques MitM courantes, on trouve :

- Phishing : Les utilisateurs sont piégés en cliquant sur des liens malveillants dans des courriels ou des messages, les dirigeant vers de faux sites de connexion contrôlés par l’attaquant.

- Attaques de type Watering Hole : Les cybercriminels compromettent des sites web réputés que la cible visite fréquemment. Lors de la visite de ces sites, un logiciel malveillant peut être téléchargé sur l’appareil de l’utilisateur, facilitant ainsi les attaques MitM.

- Usurpation de Wi-Fi : Les hackers créent de faux réseaux Wi-Fi avec des noms similaires à ceux des réseaux légitimes, permettant d’intercepter les communications des utilisateurs.

- Ingénierie sociale : Les attaquants se font passer pour des entreprises fiables (comme des employés de banque ou de support informatique) pour tromper les victimes et obtenir leurs codes MFA et informations de connexion.

- Logiciels espions : Ces programmes peuvent enregistrer les frappes au clavier, y compris les codes MFA et les identifiants de connexion, permettant aux attaquants d’accéder illégalement aux comptes.

- Fatigue de MFA : Un attaquant peut submerger un utilisateur avec trop de demandes de MFA, le poussant à valider une tentative de connexion pour mettre fin à ces sollicitations.

- Exploitation des faiblesses des systèmes MFA : Bien que rare, certains attaquants peuvent contourner complètement l’authentification en tirant parti de vulnérabilités spécifiques dans certaines implémentations de MFA.

Renforcer Vos Défenses : Une Stratégie Multidimensionnelle

Bien que la MFA soit un outil de sécurité précieux, elle ne constitue qu’un aspect de la protection globale. Voici quelques conseils pour renforcer vos défenses contre les attaques de contournement de la MFA :

- Former les utilisateurs à la sécurité pour les sensibiliser aux tentatives de phishing et aux techniques d’ingénierie sociale. Encouragez un scepticisme sain face aux messages non sollicités demandant des codes MFA ou des identifiants de connexion.

- Établir des directives de mot de passe robustes : Mettez en place des mots de passe difficiles à deviner et encouragez les changements réguliers, tout en évitant l’utilisation du même mot de passe pour plusieurs comptes.

- Promouvoir l’utilisation de la MFA sur toutes les plateformes en ligne importantes. Cela réduit la surface d’attaque et complique la tâche des attaquants.

- Activer des produits de sécurité des points de terminaison : Utilisez des logiciels antivirus et anti-malware pour détecter et empêcher les infections pouvant voler des codes MFA ou des identifiants de connexion.

- Considérer l’authentification basée sur le risque : Utilisez une MFA adaptative pour ajuster la force de l’authentification en fonction de l’emplacement de l’utilisateur, du type d’appareil et du moment d’accès, offrant ainsi une protection supplémentaire contre les tentatives de connexion risquées.

- Aller au-delà de la vérification par SMS : Bien que courante, la vérification par SMS peut être vulnérable aux attaques par échange de carte SIM. Envisagez des méthodes de MFA plus robustes, telles que la biométrie (reconnaissance faciale ou empreinte digitale), les applications d’authentification ou les jetons matériels.

- Mettre en œuvre une protection contre la fatigue de MFA : Limitez le nombre maximum de tentatives de MFA pouvant être effectuées dans un laps de temps donné, décourageant ainsi les attaques par force brute.

- Surveiller toutes les tentatives de connexion : Examinez attentivement les journaux d’activité de connexion et soyez vigilant face aux tentatives suspectes, notamment celles provenant de lieux ou d’horaires inhabituels.

- Rester à jour : Corrigez régulièrement les failles de sécurité dans vos solutions MFA, applications et systèmes d’exploitation. Les mises à jour de sécurité sont essentielles, car les vulnérabilités connues sont souvent exploitées par les attaquants.

Au-delà des Bases : Méthodes Avancées

Les entreprises traitant des données extrêmement sensibles peuvent envisager des mesures de sécurité supplémentaires :

- Accès au réseau Zero Trust (ZTNA) : Cette approche repose sur le principe qu’aucun appareil ou utilisateur n’est fiable par défaut. ZTNA vérifie les demandes d’accès pour chaque session, indépendamment de l’emplacement ou du réseau d’origine.

- Détection et réponse des points de terminaison (EDR) : Ces solutions vont au-delà des logiciels antivirus traditionnels en surveillant les activités inhabituelles sur les points de terminaison et en réagissant rapidement pour contenir les menaces.

La MFA demeure un outil de sécurité efficace, mais la sensibilisation est cruciale. En comprenant comment les attaquants contournent la MFA et en mettant en œuvre une approche de sécurité en plusieurs niveaux, les organisations peuvent réduire considérablement le risque d’accès non autorisé et de violations de données. N’oubliez pas que la sécurité est un effort continu. Évaluez régulièrement votre posture de sécurité et ajustez vos stratégies en fonction des menaces émergentes.

Général

Anker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

Découvrez le Solarbank 2 AC, une véritable révolution dans le domaine de l’énergie solaire ! Grâce à ses batteries au phosphate de fer lithium, ce système s’adapte parfaitement à vos besoins. Avec une puissance impressionnante de 2400 watts et la possibilité d’ajouter jusqu’à cinq batteries supplémentaires, il assure un stockage optimal. Sa compatibilité avec le compteur Anker SOLIX Smart favorise une gestion intelligente de votre consommation énergétique. Ne ratez pas l’offre spéciale « early bird », disponible dès maintenant pour seulement 999 euros ! Saisissez cette chance unique !

Le Solarbank 2 AC : Une Révolution dans le Stockage Énergétique

Batteries au Lithium Fer Phosphate

Le Solarbank 2 AC se démarque par l’utilisation de batteries au lithium fer phosphate (LFP), reconnues pour leur sécurité et leur efficacité. Ce modèle est particulièrement innovant grâce à son système de couplage alternatif, qui lui permet de s’adapter facilement à divers systèmes solaires déjà en place.Que ce soit pour des installations sur toiture, des systèmes solaires compacts pour balcons ou d’autres configurations réduites, il peut fonctionner avec un micro-onduleur de 800 Watts.

Capacité et flexibilité Énergétique

Avec une capacité maximale d’injection dans le réseau domestique atteignant 1200 watts,le Solarbank 2 AC peut être associé à deux régulateurs solaires MPPT. Cela ouvre la possibilité d’ajouter jusqu’à 1200 watts supplémentaires via des panneaux solaires additionnels, portant ainsi la puissance totale à un impressionnant 2400 watts. Pour les utilisateurs nécessitant davantage de stockage énergétique, il est possible d’intégrer jusqu’à cinq batteries supplémentaires de 1,6 kilowattheure chacune, augmentant la capacité totale à 9,6 kilowattheures.

Intégration dans un Écosystème Intelligent

Le Solarbank 2 AC s’intègre parfaitement dans un écosystème énergétique intelligent grâce à sa compatibilité avec le compteur Anker SOLIX Smart et les prises intelligentes proposées par Anker. cette fonctionnalité permet une gestion optimisée de la consommation électrique tout en réduisant les pertes énergétiques inutiles. De plus, Anker SOLIX prévoit d’étendre cette compatibilité aux dispositifs Shelly.

Durabilité et Résistance aux Intempéries

Anker SOLIX met également l’accent sur la longévité du Solarbank 2 AC. Conçu pour supporter au moins 6000 cycles de charge, cet appareil a une durée de vie estimée dépassant quinze ans. Il est accompagné d’une garantie fabricant décennale et possède une certification IP65 qui assure sa résistance face aux intempéries tout en étant capable de fonctionner dans des températures variant entre -20 °C et +55 °C.

Disponibilité et Offres Promotionnelles

Le solarbank 2 AC est disponible sur le site officiel d’Anker SOLIX ainsi que sur Amazon au prix standard de 1299 euros. Cependant, une offre promotionnelle « early bird » sera active du 20 janvier au 23 février 2025, permettant aux acheteurs intéressés d’acquérir cet appareil dès 999 euros ! Cette promotion inclut également un compteur Anker SOLIX Smart offert pour chaque commande passée durant cette période spéciale.

le Solarbank 2 AC représente une avancée significative dans le domaine du stockage énergétique domestique grâce à ses caractéristiques techniques avancées et son engagement envers la durabilité environnementale.

Technologie

Ne manquez pas cette offre incroyable : le Air Fryer Moulinex Easy Fry Max à -42% sur Amazon !

Les soldes d’hiver sont là ! Ne ratez pas l’incroyable offre d’Amazon sur le Moulinex Easy Fry Max, à seulement 69 euros au lieu de 119 euros, soit une réduction sensationnelle de -42% ! Avec sa capacité généreuse de 5 L, cette friteuse sans huile est idéale pour régaler jusqu’à 6 convives. Grâce à ses 10 programmes de cuisson et son interface tactile intuitive, préparez des plats sains et savoureux en un clin d’œil. Dépêchez-vous, les stocks s’épuisent vite et cette offre est limitée dans le temps !

Technologie

Les soldes d’hiver sont en cours, et Amazon en profite pour offrir des promotions intéressantes, notamment sur les friteuses à air. Actuellement, le Moulinex Easy Fry Max est proposé à un prix attractif de 69 euros au lieu de 119 euros, ce qui représente une réduction immédiate de 42 %. C’est une occasion parfaite pour acquérir une friteuse sans huile XL d’une capacité généreuse de 5 L, idéale pour préparer des repas pour jusqu’à six personnes à un tarif très compétitif.

Étant donné que cette offre est limitée dans le temps,il est conseillé d’agir rapidement si vous souhaitez en bénéficier. De plus, avec un tel prix, les stocks pourraient s’épuiser rapidement. Ce modèle se classe parmi les meilleures ventes sur Amazon avec plus de 1000 unités écoulées le mois dernier.

Profitez des offres sur Amazon

Amazon propose également la livraison gratuite et rapide pour cet article qui bénéficie d’une garantie de deux ans. En outre, il existe une option de paiement échelonné en quatre fois sans frais sur ce modèle. Enfin, sachez que vous avez la possibilité de changer d’avis et retourner le produit gratuitement dans un délai de 30 jours afin d’obtenir un remboursement intégral.

Moulinex Easy Fry Max : cuisinez sainement pour toute la famille

Le moulinex Easy Fry Max fonctionne comme un four à air chaud permettant la préparation de plats savoureux tout en utilisant peu ou pas du tout d’huile. En plus des frites croustillantes qu’il réalise parfaitement, cet appareil se révèle très polyvalent et peut cuisiner une multitude d’autres recettes.

avec ses dix programmes prédéfinis adaptés à divers ingrédients tels que poulet,steak,poisson ou légumes ainsi que des options pour bacon et desserts comme les pizzas ,cet appareil répond aux besoins variés des familles modernes. De plus, Moulinex met à disposition un livre numérique rempli de recettes accessible via QR Code afin que vous puissiez facilement trouver l’inspiration culinaire lorsque nécessaire.

Sa capacité généreuse permet non seulement la préparation rapide mais aussi économique : jusqu’à 70 % moins énergivore et presque deux fois plus rapide qu’un four traditionnel ! Son interface intuitive avec écran tactile facilite son utilisation quotidienne.

en outre, le panier antiadhésif compatible lave-vaisselle simplifie grandement l’entretien après chaque utilisation. N’oubliez pas qu’il s’agit là encore d’une offre temporaire ; ne tardez donc pas si vous souhaitez profiter du meilleur prix possible sur cette friteuse innovante !

Pour accéder à cette remise exceptionnelle :

Technologie

TikTok revient en force aux États-Unis, mais pas sur l’App Store !

Le suspense autour de TikTok est à son comble ! En avril 2024, le Congrès américain a voté une loi obligeant l’application à changer de propriétaire avant le 19 janvier. Les utilisateurs ont anxieusement attendu la décision finale. Bien que TikTok ait brièvement cessé ses activités, elle est revenue en ligne, mais absente de l’App Store. Apple justifie cette décision par des obligations légales. Cependant, les utilisateurs peuvent toujours accéder à leur compte… sans mises à jour. L’avenir de TikTok pourrait prendre un tournant décisif avec les promesses du nouveau président.

Technologie

En avril 2024, le Congrès américain a adopté une législation obligeant TikTok à trouver un nouvel acquéreur, ByteDance étant accusé d’activités d’espionnage. Les utilisateurs de l’submission aux États-Unis ont donc attendu avec impatience le week-end précédent la date limite du 19 janvier pour savoir si TikTok serait interdit dans le pays.

Bien que TikTok n’ait pas réussi à dénicher un repreneur avant cette échéance, l’application a temporairement suspendu ses activités… mais seulement pour quelques heures. le réseau social est désormais de retour en ligne, mais il n’est plus accessible sur l’App Store.

Retour de TikTok : Une Absence Persistante sur l’App Store

Apple a expliqué sa décision de retirer TikTok de son App store par un communiqué officiel. « Apple doit respecter les lois en vigueur dans les régions où elle opère. Selon la loi Protecting Americans from Foreign Adversary Controlled Applications act, les applications développées par ByteDance ltd., y compris TikTok et ses filiales comme CapCut et Lemon8, ne pourront plus être téléchargées ou mises à jour sur l’App Store pour les utilisateurs américains après le 19 janvier 2025 », précise la société.

Il est crucial de souligner que les utilisateurs américains ayant déjà installé TikTok peuvent toujours accéder au service. Cependant, ils ne recevront plus aucune mise à jour future de l’application. L’avenir du réseau social pourrait dépendre des décisions du nouveau président des États-Unis.

DÉCLARATION DE TIKTOK :

>

En collaboration avec nos partenaires techniques, nous travaillons activement à rétablir notre service. Nous remercions le président Trump pour avoir clarifié la situation et rassuré nos partenaires qu’ils ne subiront aucune sanction en continuant d’offrir TikTok aux plus de 170 millions d’utilisateurs…

Le successeur de Joe Biden sera investi comme président ce lundi 20 janvier et prévoit d’émettre un décret afin d’accorder un délai supplémentaire à TikTok pour trouver un acquéreur potentiel.Donald Trump propose même que les États-Unis détiennent une participation significative dans cette application.

« Je souhaite que les États-Unis possèdent une part importante dans une coentreprise avec cet outil numérique afin que nous puissions préserver son intégrité tout en lui permettant d’évoluer […]. Ainsi,notre pays détiendrait la moitié des parts dans une coentreprise établie entre nous et tout acheteur sélectionné »,a déclaré Donald Trump.

L’avenir immédiat de TikTok pourrait donc connaître des évolutions majeures très prochainement. Il convient également de noter qu’une rumeur circulait selon laquelle Elon Musk envisagerait d’acquérir des parts dans la plateforme,mais celle-ci a été rapidement démentie par un porte-parole officiel.

-

Business2 ans ago

Business2 ans agoComment lutter efficacement contre le financement du terrorisme au Nigeria : le point de vue du directeur de la NFIU

-

Général2 ans ago

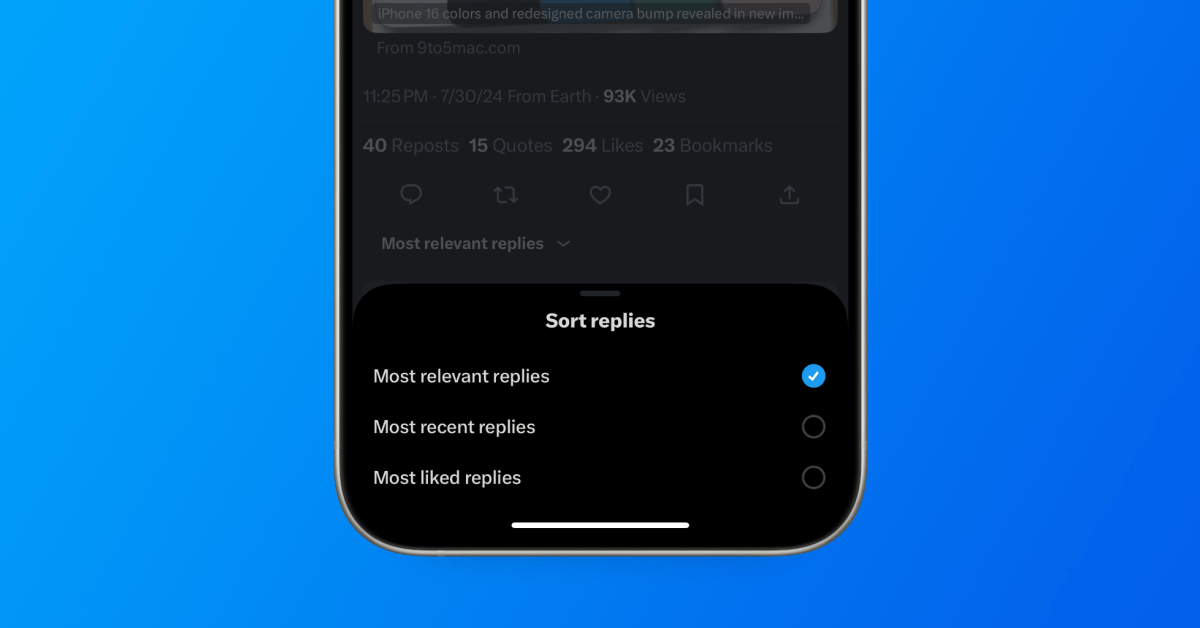

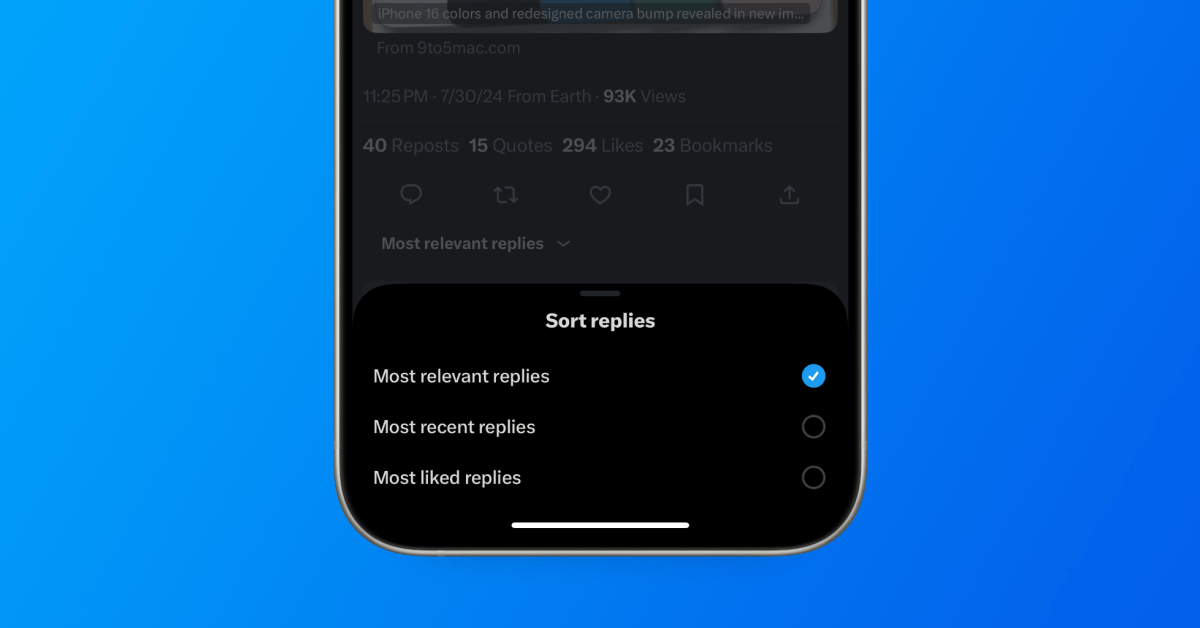

Général2 ans agoX (anciennement Twitter) permet enfin de trier les réponses sur iPhone !

-

Technologie1 an ago

Technologie1 an agoTikTok revient en force aux États-Unis, mais pas sur l’App Store !

-

Général1 an ago

Général1 an agoAnker SOLIX dévoile la Solarbank 2 AC : la nouvelle ère du stockage d’énergie ultra-compatible !

-

Général1 an ago

Général1 an agoLa Gazelle de Val (405) : La Star Incontournable du Quinté d’Aujourd’hui !

-

Sport1 an ago

Sport1 an agoSaisissez les opportunités en or ce lundi 20 janvier 2025 !

-

Business1 an ago

Business1 an agoUne formidable nouvelle pour les conducteurs de voitures électriques !

-

Science et nature1 an ago

Science et nature1 an agoDes Projets Ambitieux qui Pourraient Redéfinir la Géopolitique